- Accueil

- Cybercriminalité

- Kit Coruna : nul n’est inviolable, même l’iPhone

Kit Coruna : nul n’est inviolable, même l’iPhone

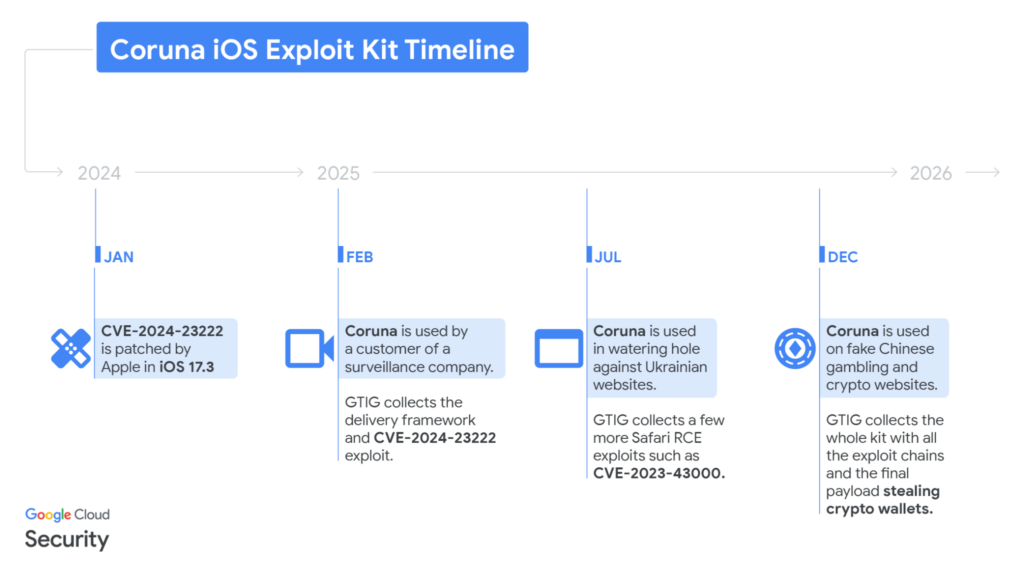

Révélé par la cellule de Threat Intelligence de Google, le GTIG (Google Threat Intelligence Group), Coruna est un kit qui vise les iPhone/iPad d’Apple sous iOS 13.0 à 17.2.1, des versions lancées entre septembre 2019 et décembre 2023. Ce kit n’exploite pas moins de 23 vulnérabilités Zéro Day découvertes dans l’OS mobile d’Apple. C’est un outil particulièrement sophistiqué dont l’existence a été rendue publique par Google.

Des vulnérabilités critiques déjà exploitées

Boris Larin, chercheur principal en cybersécurité au sein du GReAT (Global Research and Analysis Team) de Kaspersky souligne que 2 des vulnérabilités Zero-Day mis en œuvre par Coruna (CVE-2023-32434 et CVE-2023-38606) étaient aussi exploitées par les modules Photon et Gallium, découverts lors de l’opération Triangulation qui avait notamment visé l’éditeur Kaspersky début 2023 et que certains ont attribué aux Five Eves. Néanmoins, il n’a pas été découvert de liens entre ces modules qui permettraient de les attribuer aux mêmes auteurs. Boris Larin pointe la criticité des failles mises en œuvre dans le kit : « La faille CVE-2023-32434 offre à un attaquant le contrôle total de la couche la plus profonde d’iOS : le noyau (kernel), qui régit tout ce que fait le téléphone. La faille CVE-2023-38606 va encore plus loin : elle exploitait une fonctionnalité jusqu’alors inconnue des puces Apple afin de contourner les protections de sécurité opérant au niveau matériel. » Le chercheur souligne qu‘Apple a effectivement corrigé ces vulnérabilités et a déployé des correctifs jusqu’à la version iOS 15.7.x. et incite fortement les utilisateurs à mettre à jour leurs terminaux Apple. Il conclut son analyse en soulignant que l’écosystème fermé d’Apple est un moyen de proposer des iPhone sécurisés par défaut, mais il ajoute que cette approche complique aussi la tâche des éditeurs cybersécurité pour fournir des solutions de sécurité.

Lionel Klein, expert en cybersécurité et directeur associé de Falcon Advisory :

« Apple a été le premier à aller vers le Security by Design, ils ont placé la confidentialité au cœur de leur ADN, mais le risque zéro n’existe pas. Apple bénéficiait d’une confiance un peu aveugle du public, mais nul terminal n’est inattaquable et, en cela, les révélations sur Coruna l’ont démontré. »

Une porosité avérée entre les milieux étatiques et criminels

D’après les chercheurs américains, celui-ci était mis en œuvre par un « fournisseur de solutions de surveillance » pour reprendre les termes employés dans leur article. Son nom n’est pas précisé, mais son kit est visiblement tombé dans de mauvaises mains, puisque le groupe d’espionnage russe (référencé UNC6353 par Mandiant) l’a mis en œuvre pour mener des attaques à l’encontre de cibles en Ukraine en février 2025. Il réapparaît ensuite en décembre 2025 aux mains d’un groupe criminel UNC6691 afin de vider les portefeuilles crypto des visiteurs d’un faux site de jeu en ligne chinois. Lionel Klein, expert en cybersécurité et directeur associé de Falcon Advisory souligne : « Ce n’est pas la première fois qu’un malware conçu par un ÉEtat se retrouve récupéré et utilisé dans la sphère criminelle. On se souvient de Stuxnet en 2010, conçu à l’origine par la NSA et la CIA pour attaquer l’Iran et qui a été décliné par de nombreux groupes d’attaquants. » Un scénario identique avait eu lieu en 2017, avec EternalBlue, là encore développé par la NSA et qui avait engendré l’un des ransomwares les plus destructeurs de son époque, WannaCry. Lionel Klein ajoute : « Il y a une frontière poreuse entre ces deux mondes, ce qui explique qu’un tel kit se retrouve ensuite mis en œuvre par des cybercriminels, notamment chinois, pour vider des portefeuilles numériques. »

Les chercheurs de Google ne se prononcent pas quant à l’attribution de Coruna, mais ils pointent des éléments troublants. Commentaires en chinois dans les logs, du texte possiblement généré par LLM ou encore l’utilisation du mot « lazarus » pour générer des noms de domaines, impossible de tirer la moindre conclusion de ces maigres indices.

Un kit dont la furtivité a été particulièrement étudiée

Ce qui impressionne le plus avec ce kit, c’est sa sophistication. Il propose 5 chaînes d’attaque complètes, avec un framework JavaScript qui permet au kit de se charger via un iFrame caché dans une page web. Le kit va vérifier que le mobile de l’utilisateur est bien réel et détermine de quel modèle d’iPhone il s’agit et quel est son numéro de version. Le module de fingerprinting va stopper l’attaque s’il détecte que l’iPhone est en mode Lockdown ou en navigation privée pour ne pas être détecté.

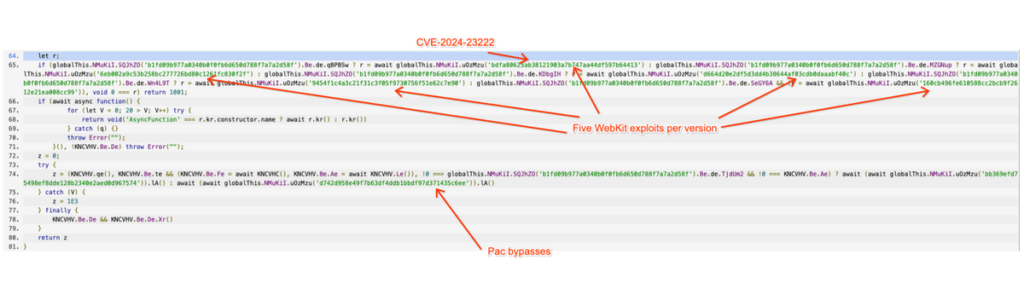

Les auteurs ont déployé beaucoup d’efforts pour passer les systèmes de détection, multipliant les techniques pour compliquer la tâche des outils d’analyse statique ou de recherche d’URL. Il y a 4 couches d’obfuscation à passer avant d’arriver au véritable code qui va exploiter la vulnérabilité…

Le code JavaScript obfusqué est décodé au moyen d’un tableau de chiffres entiers au moment de l’exécution, une méthode qui brille par sa simplicité… et son efficacité. De même, les URL des ressources du kit sont reconstituées à partir d’un cookie unique, chaque ressource n’est référencée que par son hash, ce qui entrave l’action de l’analyse qui cherche à trouver les noms de fichiers. Les payloads binaires sont téléchargés sur l’ordinateur cible via des fichiers .min.js qui ne sont évidemment pas du code JavaScript, mais des contenus chiffrés.

Dès lors, Coruna va charger l’exploit d’exécution de code à distance (RCE) WebKit et va contourner la protection PAC (pointer-authentication-code) implémentée dans ARM64e et qu’impose Apple à tous les développeurs d’application. Celle-ci s’assure via une signature cryptographique qu’un pointeur mémoire n’est pas corrompu par un attaquant. Cette technique vise à éliminer les attaques sur la mémoire. Dès lors, le loader peut infiltrer sa charge utile dans powerd, un process deamon qui dispose des droits root sur le terminal. L’attaquant a triomphé, il a le champ libre pour agir.

L’OTAN maintient sa confiance en Apple

Les révélations sur le kit Coruna n’ont pas réellement entaché la réputation des terminaux Apple puisqu’en février dernier, les iPhone et iPad ont reçu le feu vert de l’OTAN afin d’accéder à des données de niveau « NATO Restricted / Restreint ». Cette habilitation obtenue à la demande du BSI allemand, permet aux utilisateurs des terminaux Apple sous IOS 26 d’échanger des données classifiées sans devoir installer de logiciel complémentaire. Il s’agit certes du niveau le plus bas des 4 niveaux de l’Alliance atlantique (avec « Confidentiel », « Secret » et «Top Secret »), mais c’est néanmoins une reconnaissance des efforts d’Apple pour sécuriser sa plateforme mobile. Les chiffres relatifs aux CVE montrent que cette réputation n’est pas usurpée. Si on se base sur le décompte de CVEdetails, pour l’année 2025, 5 735 vulnérabilités ont été remontées par les chercheurs sur le noyau Linux, un total de 4 363 toutes versions confondues pour Windows Server, 4 825 pour Windows 10/11, 670 pour Linux Debian, 443 pour Android. Côté Apple, MacOS a fait l’objet de 620 signalements et iOS 345 toutes versions confondues. Sur ce plan, l’écosystème Apple est objectivement plus sûr que ses rivaux et Apple tire aujourd’hui profit d’une stratégie de sécurisation lancée plus tôt que ses rivaux.

la newsletter

la newsletter