- Accueil

- Cybersécurité

- Les CISO face au défi de convaincre le ComEX

Les CISO face au défi de convaincre le ComEX

S’il est un domaine particulièrement complexe et jargonnant, c’est bien la cybersécurité. Plus d’un CISO s’est heurté à l’incompréhension de son ComEx lorsqu’il s’agit de leur expliquer l’utilité d’un NDR, que le système d’information est affligé de milliers de vulnérabilités qu’il faut pouvoir gérer dans la durée. Pourtant, il faut convaincre et décrocher des budgets pour améliorer la posture de sécurité de l’entreprise et contrer des attaques de plus en plus fréquentes.

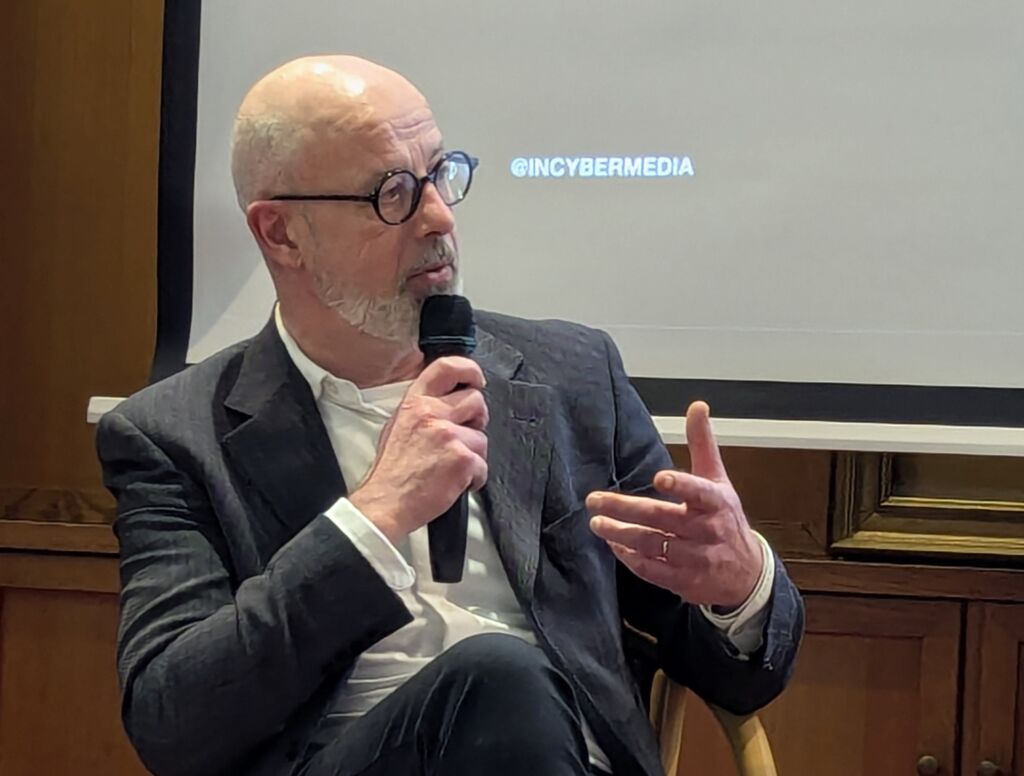

En préambule des petits déjeuner consacrés d’une part à la gestion des vulnérabilités et au rôle de contrainte réglementaire dans la cyber, le général Marc Watin-Augouard, fondateur du Forum INCYBER, rappelait : « Il est nécessaire d’établir un dialogue entre le CISO et le ComEx, et ce dialogue implique que chacun se comprenne. Cela suppose d’une part que le CISO s’inscrive dans la stratégie de son entreprise. D’autre part, le ComEx veut s’assurer que l’organisation pourra poursuivre son activité en cas d’attaque, est-ce que le chiffre d’affaires sera toujours au rendez-vous et comment reprendre la main en cas de crise ? »

Un risque cyber complexe à expliquer

Confronté à la fois à une problématique de conformité de plus en plus lourde avec des textes de loi qui s’accumulent et des enjeux technologiques complexes, le défi pour le CISO est de traduire ces problématiques en termes business. Hervé Groshens, expert stratégie IT, souligne : « Du fait de la médiatisation des attaques et des demandes de conformité venant des clients, le risque Cyber est connu de tous. Les PME sont conscientes du risque cyber, mais de la TPE au grand compte, ce risque est vécu très différemment. »

Maxence Demerlé, Directrice du numérique au Medef ajoute : « La multiplicité des crises a fait changer le regard des dirigeants sur la situation de leur entreprise. La résilience est devenue un sujet de stratégie. » Les pertes d’exploitation en cas d’arrêt sa production sont une crainte majeure pour un dirigeant d’entreprise, mais parler technique, juridique et mise en conformité aux membres du ComEx reste complexe. « Ceux-ci vont considérer que ce sont les domaines des experts. Ils vont renvoyer ces thématiques à la DSI. Nous sommes persuadés qu’il faut avoir une approche beaucoup plus holistique et stratégique. Cela dit, je pense que la résilience est un bon thème pour aborder la cyber. »

Cette problématique est bien évidemment particulièrement critique dans les PME estime Ludovic Barbier, RSSI de Garance : « C’est un peu comme l’assurance : beaucoup estiment encore qu’une attaque cyber n’arrive qu’aux autres et ne débloquent une ligne budgétaire que lorsqu’ils ont été frappés par une attaque. » Pour le patron de PME dont la responsabilité cyber n’est que l’une de ses multiples casquettes, impossible de parler technique, de critère de sévérité CVSS d’une vulnérabilité. Il faut avant tout communiquer sur des chiffres qui vont lui parler directement, comme le délai de rétablissement en cas d’attaque, le coût d’immobilisation de son SI par jour. « Il faut traduire le langage cyber en éléments business » résume Hervé Groshens, « de la même façon que les DSI qui ont rejoint les CoDir, ceux-ci ont dû adapter leurs discours techniques au business. Aujourd’hui, les CISO doivent adopter la même démarche, même si c’est encore plus complexe. Il doit se livrer à cet exercice. Expliquer la cyber avec des termes que tout le monde peut comprendre reste extrêmement compliqué. »

Présenter un tableau Excel au CoDir avec cinquante indicateurs techniques, fait perdre du temps à tout le monde. L’idée est de ne présenter que 2 à 5 indicateurs maximum et de pouvoir les expliquer en quelques minutes seulement. Une approche qu’a adoptée Samuel Le Boucher, DSI Adjoint chez un acteur du BTP : « Pour une réunion du ComEx sur le sujet Cyber, je prépare un document compréhensible en 10 secondes seulement. J’aime bien synthétiser ces indicateurs en une toile d’araignée avec 5 à 6 points portant sur des risques qui leur parlent. »

Ludovic Dodin, directeur des systèmes informatiques du groupe AlterEos a fait le choix d’impliquer toutes les directions de son entreprise dans la gouvernance de la sécurité : « Au départ, la cybersécurité était portée par la DSI seule, or la sécurité n’est pas qu’un problème informatique, cela ne marchait pas. Nous avons mis en place un comité de sécurité pour piloter notre gouvernance de la sécurité. Nous sommes allés chercher ses membres auprès de chaque service, avec un représentant de la DSI, des RH, des services opérationnels. » Cette structure rend compte au ComEx, contrôle en permanence l’application des procédures par la DSI et assure un suivi régulier.

Un impératif : traduire un risque cyber en impact business

Pouvoir estimer le coût d’une cyberattaque est vraiment la clé pour convaincre un ComEx dont les décisions restent avant tout dictées par le business de l’entreprise. Samuel Le Boucher déclare : « Les dirigeants d’une ETI connaissent le risque cyber du fait de cette médiatisation, mais ils ne savent pas ce que cela signifie exactement pour leur entreprise : tant qu’ils ne comprennent pas comment cela va se transcrire opérationnellement, ils ne prendront aucune décision et rien ne se passera. »

Estimer le coût de l’immobilisation du SI, c’est l’exercice difficile auquel s’est livré Ludovic Barbier : « Nous avons fait le tour de toutes les directions en leur demandant d’évaluer l’impact d’une attaque sur leur activité et évaluer aussi les moyens à mettre en place pour les aider à rétablir leur activité. A partir de ces estimations, nous sommes parvenus à un premier montant assez cohérent du coût global d’une attaque. Nous avons affiné ce chiffre en nous appuyant sur la CTI (Cyber Threat Intelligence) pour corréler ces données avec ce qui se passe à l’extérieur. » Fort de cette estimation, le RSSI peut négocier des budgets en mettant en face le montant du risque qu’il permet de réduire. « Un budget de 100 000 euros qui fait baisser un risque à 2 millions d’euros, c’est intéressant. Dans d’autres cas, il peut aussi arriver qu’on estime qu’il ne faut pas le faire. »

L’outillage et notamment une plateforme de gestion des vulnérabilités est aussi un levier pour montrer que les budgets investis dans la remédiation des vulnérabilités ne sont pas vains : « Disposer d’un outil tel que Pentera nous aide dans la priorisation des projets à mener » explique Samuel Le Boucher, « cela nous aide aussi à montrer au ComEx que les choses bougent dans le bon sens, que les décisions qui ont été prises ont un impact réel. Il faut montrer que les corrections ont un impact. »

La régulation, la meilleure alliée du CISO ?

Hacker éthique pour une institution financière française, Tsuyoshi Shimabukoro souligne aussi le rôle de la régulation, avec notamment DORA et NIS 2, qui imposent désormais une réelle gestion des vulnérabilités : « Pour un grand compte dont le nombre de vulnérabilités peut se compter en centaines de milliers, il faut traduire ces chiffres en risques qui sont parlants pour le business. Une institution financière est extrêmement régulée et c’est la gouvernance et la maîtrise que vous mettez sur la gestion des vulnérabilités qui fait que vous aurez le droit d’intervenir, ou pas, sur les marchés financiers. »

NIS 2, DORA, RGPD, CRA, les textes de lois relatifs à la cybersécurité et à la protection des données constituent un puissant moteur pour pousser les entreprises vers une gouvernance de la sécurité plus structurée et débloquer des budgets pour se mettre en conformité. « La réglementation a une vertu systémique : les prestataires doivent eux-aussi se mettre à l’état de l’art en termes de conformité » explique Maxence Demerlé du Medef. « La sanction rappelle à tous qu’il faut rentrer dans le rang. » A ceux qui considèrent l’amoncellement de textes européens et français comme un Himalaya à gravir, mais Laetitia Avia, avocate, tempère le défi que représente une mise en conformité : « Il faut anticiper et adopter une démarche intelligente. Face à DORA, NIS 2, au CRA on peut se demander quoi faire ? Par quoi commencer ? On peut aussi avoir une approche pragmatique et oublier tous ces sigles, oublier les réglementations en elles-mêmes et simplement voir ce qui est demandé. » L’avocate souligne que, mis à part les cas particuliers relatifs aux lois spécifiques à certaines activités, tous ces textes convergent vers des éléments communs. « Tous ces textes intègrent la notion de gouvernance, de transparence, de sécurisation de l’ensemble de la chaîne de valeur, de gestion des incidents, de formation des équipes. Lorsqu’on a mis en place ces piliers, on a déjà fait les trois quarts d’une démarche de conformité. »

La notion de souveraineté peine à s’imposer auprès des chefs d’entreprise

Depuis quelques années, quelques mois pour nos voisins européens, une nouvelle problématique est apparue, celle de la souveraineté des données. La résilience des entreprises qui ont beaucoup misé sur des solutions cloud américaines est désormais sous la menace directe d’une simple décision de la Maison-Blanche. « La position du Medef est que la souveraineté repose sur 5 piliers : les infrastructures, la cybersécurité, les compétences, les financements et le système juridique. Sans ces piliers, on ne peut prétendre être souverain dans le numérique » argumente Maxence Demerlé. « Le Medef ne recommande pas de solutions, mais nous proposons une méthode, notamment intégrer une startup à vos appels d’offres. Nous voulons aussi montrer qu’acheter français, c’est aussi acheter intelligent. Acheter de l’Open Source, être créatif, cela permet aussi éviter des situations où un fournisseur augmente ses prix de 30% ou vous raye de sa liste de clients, comme le fait actuellement Broadcom avec ses clients VMware. »

Laetitia Avia pointe le danger accru avec l’engouement généralisé pour les IA génératives : « Le plus important n’est pas de s’interdire les produits américains, mais de les utiliser en conscience. Par exemple, ma profession est en train d’adopter l’IA de manière désorganisée. Certains confrères confient des documents confidentiels à des outils IA qui sont censés être souverains. Généralement les capitaux ne sont pas français, l’outil repose sur un LLM américain dont le contrat qui indique que les données ne seront pas réutilisées ne vaut absolument rien en France… » Pour l’avocate, ces négligences font que l’IA a décuplé le risque cyber.

Les grands groupes auront du mal à se sevrer de solutions américaines omniprésentes dans leur système d’information, mais la problématique est exactement la même pour les PME, comme l’explique Ludovic Dodin, DSI d’AlterEos, un groupe de 400 personnes : « Renoncer aux outils collaboratifs américains est très compliqué car nous avons bâti tout un environnement autour d’eux. » L’entreprise a mis en place une politique d’achat responsable, privilégiant les entreprises locales et ayant mis en place une démarche RSE. De plus, le ComEx a imposé l’hébergement des données en France.

Le DSI reconnaît qu’il a bien connaissance d’alternatives françaises à ces solutions collaboratives, mais migrer représenterait un gros projet à mener, un chantier de transformation compliqué vis-à-vis des utilisateurs et des clients, habitués à utiliser ces solutions américaines.

Citation : Maxence Demerlé, directrice du numérique au Medef : « Si vous parlez technique, juridique et mise en conformité aux membres du ComEx, ceux-ci vont considérer que ce sont les domaines des experts et ils vont renvoyer ces thématiques à la DSI. Nous sommes persuadés qu’il faut avoir une approche beaucoup plus holistique et stratégique. Le thème de la résilience est un bon thème pour embarquer la cyber. »

Citation Laetitia Avia, avocate du cabinet Avia : « En matière de régulation, tout est discussion. Il faut anticiper et adopter une démarche intelligente. »

—

Citation Hervé Groshens, expert en stratégie IT : « Un peu comme les DSI qui ont rejoint les CoDir ont du adapter leur langage technique au business. Aujourd’hui, les CISO doivent adopter la même démarche, même si c’est encore plus complexe. Ils doivent se livrer à cet exercice, expliquer la cyber avec des termes que tout le monde peut comprendre. »

—

Citation Ludovic Dodin, directeur des systèmes informatiques du groupe AlterEos : « Au départ, la cybersécurité était portée par la DSI or la sécurité n’est pas qu’un problème informatique, ca ne marchait pas. Nous avons mis en place un comité de sécurité pour piloter notre gouvernance de la sécurité. »

—

la newsletter

la newsletter

![Image De la théorie à la pratique: retour d’expérience belge sur la mise en œuvre de la [directive NIS2]](https://incyber.org//wp-content/uploads/2025/07/incyber-news-abstract-data-7-885x690.jpg)