- Accueil

- Transformation numérique

- Prospective cyber : l’internet satellitaire, une arme redoutable aux mains d’acteurs non-étatiques ?

Prospective cyber : l’internet satellitaire, une arme redoutable aux mains d’acteurs non-étatiques ?

En avril 2022, l’équipe de la chercheuse chinoise Ren Yanzhen publiait dans la revue Modern Defence Technology un article consacré à la constellation Starlink. La préoccupation des auteurs n’étaient pas les secrets de la réussite du leader d’un marché au potentiel de croissance considérable. Non, les chercheurs étaient plutôt intéressés par une technologie duale, constituant à ce titre une menace pour la souveraineté chinoise : « cette constellation géante, tout en offrant une gamme de des services business, peut faire l’objets de nombreuses applications militaires ». Plus encore, Starlink pourrait selon Ren Yanzhen « renforcer de manière significative les capacités de communication opérationnelle de l’armée américaine » rendant nécessaire le développement de « capacités d’élimination adaptées ».

La fin d’un système d’armes figées et éparpillées façon puzzle ?

Plus largement, de nombreux observateurs ont identifié Starlink comme un des dispositifs clés de la future Mosaic Warfare américaine. Ce concept stratégique, développé par la DARPA, permet de renouveler la boucle OODA (« observer, orienter, décider, agir ») qui structure l’emploi des forces depuis sa formulation par John Boyd en 1976. Concrètement, « la stratégie de la mosaïque » repose sur une approche où de nombreux dispositifs, peu coûteux, modulaires et interopérables, sont assemblés comme les tesselles d’une mosaïque pour créer un effet global supérieur dans le cadre d’un conflit multi-champs.

Cette stratégie vient à rebours du système actuel, qui ressemblent davantage « à des pièces d’un puzzle qu’à des carreaux d’une mosaïque : ils sont minutieusement conçus pour s’insérer dans une partie précise de l’image, et uniquement dans cette partie », décrivait ainsi Thomas J. Burns lors d’un symposium de 2018.

Une série de contre-mesures variées

Système par définition décentralisé, la constellation d’Elon Musk constitue cependant un défi de taille pour la mise en place de systèmes d’armes antisatellites (ASAT). « Plus grande constellation de satellites au monde, avec plus de 6 750 satellites en orbite basse », comme elle se présente aujourd’hui sur son site commercial, la constellation serait en effet très difficile et couteuse à abattre en faisant recours à des armes traditionnelles. C’est pourquoi Ren Yanzhen et ses confrères recommandaient à l’armée chinoise « d’adopter une combinaison de méthodes d’élimination douce et dure », « à faible coût et à haute efficacité », aussi bien cyber, juridiques que cinétiques.

L’article suscita un débat qui dépassa largement les frontières chinoises et finit par être dépublié de la revue. Au moment où nous écrivons ces lignes, il n’est d’ailleurs plus guère disponible que sur le site du chercheur américain David Cowhig. Il a cependant permis d’impulser la mise en place d’une série de contre-mesures offensives : satellites d’interception, lasers sous‑marins, guerre électronique et cyber offensives…

Pour autant, la possibilité qu’un acteur non-étatique s’empare de ces dispositifs offensifs et défensifs ainsi que de ces concepts stratégiques a été peu évoquée. Avec le scénario de prospective cyber qui suit, nous avons voulu tenter de combler ce vide, dans la lignée des travaux menés par la Red Team et le groupe RADAR sous l’impulsion de l’Agence d’Innovation de Défense, afin de « mieux aborder l’incertitude par des approches inédites de prospective et d’anticipation stratégique. »

« Dépolluer l’océan, protéger l’humanité » : la légende

Eko Abhelart et Wei Novák sont deux entrepreneurs ayant fait leurs premières armes dans les meilleures industries de la Tech. Chez Space X comme ingénieur système pour le premier, et chez ASML puis Nvidia comme cryptographe pour le second. Fin 2025, l’ingénieur système et le cryptographe décident de lancer « Silmad », une solution de pilotage des flux logistiques fondée sur un croisement de données satellitaires, à l’image du système français Copernicus ou de la solution Kayrros. Cette solution IA, rapidement adoptée par de grands armateurs, sert un projet plus grand : le Projet Rorqual, porté par la fondation Abhelart. Cette dernière est consacrée à la dépollution des océans, « par le recours vertueux aux meilleurs outils technologiques ».

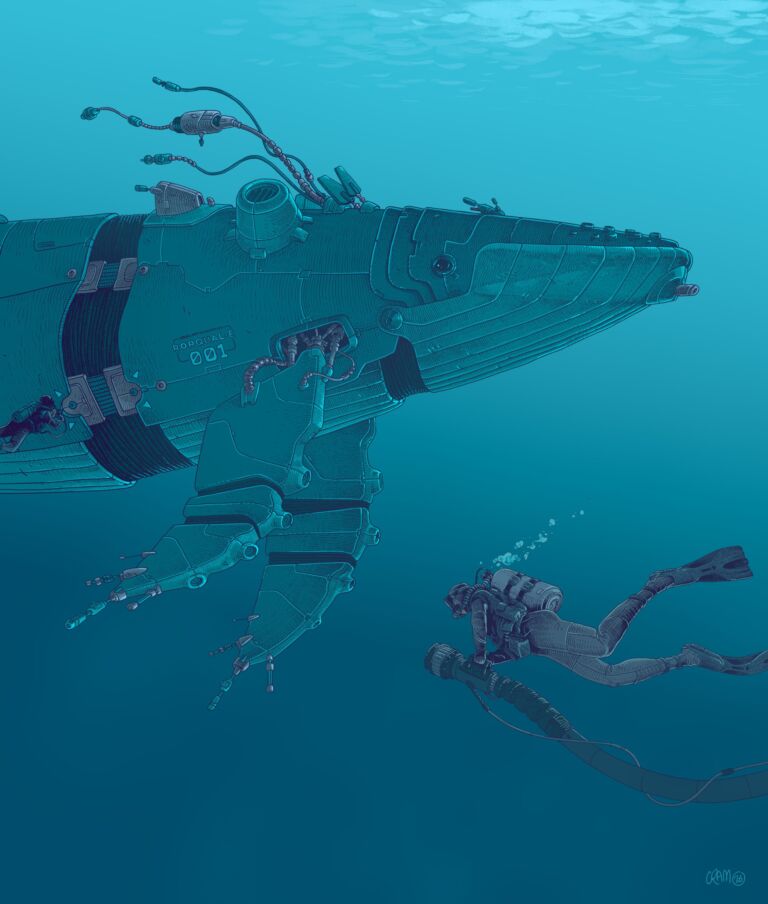

À cette fin, les entrepreneurs ont conçu leur propre système « mosaïque », constitué de drones sous-marins, les Rorqual-E. De différentes tailles, certains ont une fonction de dépollueurs, d’autres de serveurs « offshore » bénéficiant de la juridiction propre aux eaux internationales. D’autres encore sont de petits réacteurs nucléaires modulaires (SMR). Ces drones sous-marins sont coordonnés à un système de communication cloisonné, ayant ses propres protocoles cryptographiques post-quantiques et sa propre constellation de 3000 satellites lancés en partenariat avec Starlink, Taevlid.

Couvrant tous les océans, la flotte de 33 000 drones marins du projet Rorqual est guidée par la solution de pilotage Silmad. Enfin, la plateforme Astrolabe offre à la fois un réseau social et une messagerie ultra-sécurisée, à l’image du Riffle Project. Une puissante communauté de chercheurs, cooptés par la fondation, s’en sert pour faire avancer la lutte contre la pollution des océans et la désinformation sur le réchauffement climatique.

Genèse d’une secte de hackers révolutionnaires

Derrière cette vitrine irréprochable, hybride entre The Ocean Cleanup et The Shift Project, se cache en réalité un dessein politique nettement plus violent. Eko Abhelart et Wei Novák sont en effet disciples de l’inclassable activiste franco-chinois Ni Hu Chen. De ce disciple pour le moins iconoclaste du situationniste Guy Debord, ne subsiste aujourd’hui qu’une œuvre méconnue, Les Sept Torrents (1986). Héraut du renversement d’un « Liweitan » (le fameux « Léviathan » de Hobbes), « usurpateur du pouvoir légitime et éternel du zheng », Ni Hu Chen opère un renversement de la dialectique confucéenne de la soumission au pouvoir pour entrer dans une logique révolutionnaire à mi-chemin entre Hong Xiuquan, Trotski et le groupe punk tchèque Znouzectnost.

De ce texte aux formules cryptiques (« l’individualisme solipsiste est la prison infernale du Liweitan » ; « l’idéologie du régime est un rêve éveillé que font les poux sur la tête du Liweitan »), les deux entrepreneurs ont tiré une doctrine illibérale en faveur du retour de l’Empereur en Chine, du Tsar en Russie et de Charlemagne en Europe. Auraient-ils des soutiens plus libéraux parmi les partisans du Shah en Iran ? Cela étant, en dépassant le cercle étroit des nostalgiques à la française, leur idéologie rassemble des milieux très larges de chercheurs et de dissidents derrière un projet mêlant écologie, technologie et utopie, à la fois en concurrence et en résonnance avec l’effervescence de la Silicon Valley.

Chronologie d’une offensive informationnelle 360°

La feuille de route de la fondation Abhelart en Chine repose sur une première étape cruciale : la prolifération de leur modèle de smartphone « Ubika », présenté comme sobre et performant mais disposant surtout d’une connectivité latente au réseau satellitaire Taevlid et à la plateforme Astrolabe, afin de faire échapper leurs partisans à la régulation des espaces numériques, si implacables dans les pays autocratiques. L’objectif est de leur donner à la fois les moyens de s’organiser, d’agréger les colères et de faire fuiter des informations compromettantes pour les pouvoirs locaux et centraux. Et ce, afin de saper la crédibilité du pouvoir et de profiter de crises économiques et sanitaires incidentes pour renverser le régime en menant une guerre cognitive à 360°.

Cette logique d’infiltration et de prolifération est construite en opposition avec la structure de l’internet chinois, centralisé et contrôlé de bout en bout, que ce soit l’infrastructure, le cadre juridique et l’idéologie diffusée en ligne. Ce modèle repose en effet sur le Grand Firewall, une censure et une surveillance efficace, notamment sous la houlette de la Cyberspace Administration of China (CAC). La stratégie menée par les activistes repose sur 8 phases et se déploie en à peine plus d’une semaine :

Jour 1 : l’anomalie

Les algorithmes de surveillance prédictive de la CAC virent au rouge. Ils détectent un pic de bruit blanc dans le trafic national : des paquets de données utilisant un chiffrement inconnu prolifèrent. Parallèlement, des milliers de micro-communautés éphémères se forment sur des plateformes de jeux et des forums obscurs, utilisant des langages codés, hors des lexiques de censure habituels.

Jour 2 : verrouillage

La CAC émet une « directive de niveau rouge » aux géants du numérique chinois (BATX). Les filtres IA sont poussés au maximum, provoquant des millions de faux positifs. Toute communication non claire est bloquée. La chasse aux « rumeurs pernicieuses » commence, avec des arrestations préventives d’influenceurs.

Jour 3 : contre-attaque cognitive

La Fondation Abhelart déclenche sa « campagne de vaccination cognitive » : via stéganographie dans des fichiers images anodins, des milliers de « kits de survie numérique » sont distribués. Ces guides de résistance, de sabotage et de déconstruction de la propagande d’État viennent renforcer le mouvement… Abhelart active ensuite son équivalent du protocole IPFS : un système d’archivage décentralisé, horodaté et « blockchainé » est mis en place pour sanctuariser les preuves des exactions à venir.

Jour 4 : l’occasion rêvée

Un complexe bio-industriel stratégique près de Wuhan subit une catastrophe majeure, entraînant une fuite toxique. Pékin décrète immédiatement un black-out numérique total sur la zone et attribue, à raison, le désastre à des « saboteurs dissidents ». Des témoignages vidéo, contredisant la version officielle, commencent à circuler sur les forums clandestins.

Jour 5 : le pot aux roses

Malgré le black-out, les témoignages numériques à propos de catastrophe augmentent. Les ingénieurs de la CAC réalisent que les paquets de données ne passent pas par les câbles sous-marins ou les frontières terrestres, où ils pourraient les contrôler. La triangulation des signaux pointe vers le haut : l’orbite terrestre basse (LEO). Une composante satellitaire clandestine est identifiée comme relais principal de l’insurrection numérique.

Jour 6 : la chasse aux sorcières

Pékin identifie formellement la Fondation Abhelart, non plus comme une ONG, mais comme une « entité hostile de premier plan » fournissant l’infrastructure technologique de la dissidence. La riposte est immédiate et coordonnée. Les hackers d’État lancent des attaques DDOS contre les nœuds publics connus d’Abhelart, tandis que l’Armée Populaire de Libération procède à des tirs de lasers aveuglants vers la constellation satellitaire suspectée et déploie des chasseurs de mines pour neutraliser des drones sous-marins Rorqual-E détectés en mer de Chine méridionale.

Jour 7 : un vent de panique

L’efficacité du réseau Astrolabe désarçonnent les observateurs. En Russie, le FSB, utilisant des outils similaires à la CAC, découvre qu’un réseau clandestin pro-Tsar utilise la même infrastructure pour s’organiser à Moscou. À Bruxelles, l’ENISA publie une note blanche alarmiste sur un potentiel réseau chiffré où s’organiserait une révolution en faveur d’un régime illibérale autoritaire en faveur de « Charlemagne ».

Jour 8 : le coup de Prague

Sous une pression diplomatique et économique intense de la communauté internationale, Interpol lance l’opération « Silence Orbital ». Une unité d’élite tchèque investit une ancienne usine reconvertie à Prague, identifiée comme un hub logistique de la fondation Abhelart. Eko Abhelart, Wei Novák et leur garde rapprochée sont arrêtés. Pékin annonce de son côté la « décapitation » de l’organisation « anarco-confusianiste ». Mais sur les écrans de contrôle de la CAC, le flux de données chiffrées ne faiblit pas. Le réseau a survécu à ses fondateurs.

Illustration : Marc Renaudin

la newsletter

la newsletter