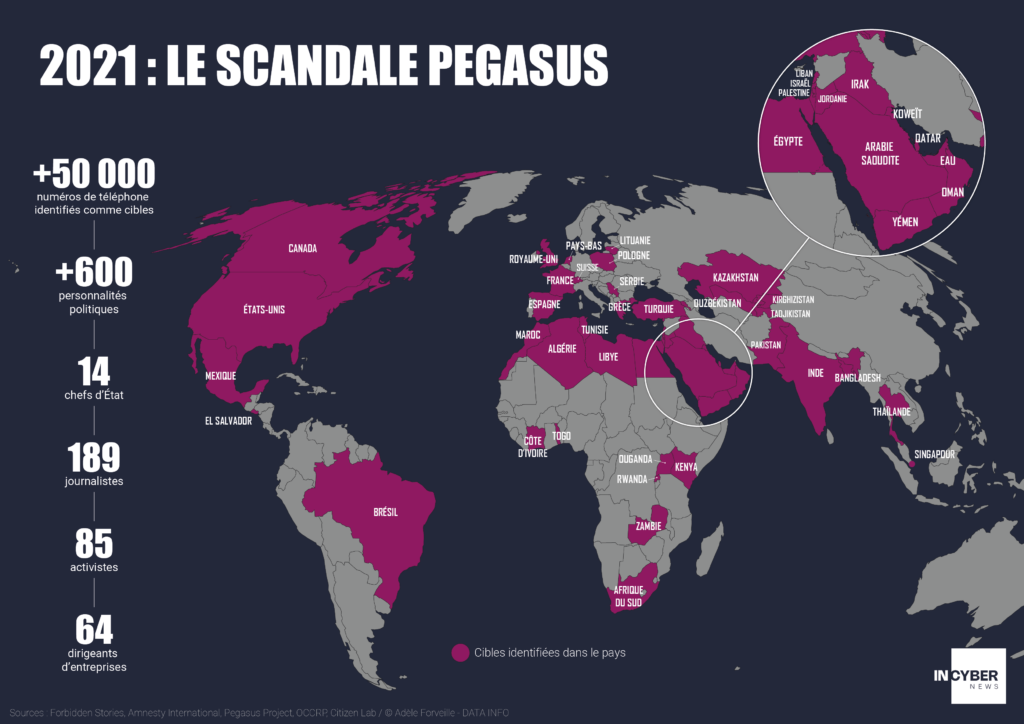

Il s’agit d’un logiciel permettant de pénétrer un smartphone sans clic, sans alerte, sans trace. Un outil qui, officiellement, sert à lutter contre le terrorisme. Officieusement, il aurait été vendu à des États dans le cadre de contrats autorisés par le gouvernement israélien. Les controverses portent sur l’usage qui en aurait été fait par certains États clients, en dehors des finalités officiellement déclarées, notamment à des fins d’espionnage de journalistes, de défenseurs des droits humains ou d’opposants politiques.

Ce tollé médiatique a mis en lumière les dérives et les dangers que peuvent représenter les logiciels espions. Mais au-delà du scandale, quelque chose de plus profond s’est joué. Qu’à réellement révélé l’affaire Pégasus sur le marché de la surveillance ? Comment ce modèle s’est-il construit ? Et quel rôle a-t-il joué sur le marché des logiciels espions ?

De l’unité 8200 à NSO Group : la genèse

Au sud de Tel-Aviv, dans un complexe discret aux allures de campus technologique, se forme depuis des décennies la colonne vertébrale numérique d’Israël : l’unité 8200. C’est là qu’a émergé une génération d’ingénieurs, de cryptographes et d’analystes qui ont contribué à transformer un pays sous menace permanente, en puissance mondiale du renseignement.

Créée dans les années qui suivent la fondation de l’État, l’unité repose sur un impératif vital : savoir avant d’être frappé. Chaque guerre, chaque attaque, chaque échec du renseignement a renforcé cette conviction. Après la guerre du Kippour en 1973, marquée par une erreur d’analyse majeure, l’armée revoit tout : nouvelles structures, nouveaux budgets, et un mot d’ordre qui s’impose durablement : innover.

Charles Freilich, ancien conseiller à la sécurité nationale d’Israël, résume ainsi cette logique :

« Israël a toujours été confronté à une menace fondamentalement asymétrique. Le monde arabe avait le nombre… La seule façon de compenser cet écart était la qualité. D’où un accent très fort, dès le départ, sur la science et la technologie. »

Lorsque la révolution high-tech arrive dans les années 1990, Israël surfe sur la vague. Ce type d’innovation ne nécessite ni masses humaines ni investissements colossaux, mais beaucoup de créativité et de capacité d’improvisation, dans un environnement (le Moyen-Orient), rappelons-le, en mutation permanente.

Parallèlement, la menace militaire ne concerne plus seulement le front extérieur : le front intérieur, le secteur civil, deviennent eux aussi des cibles. Israël est l’un des premiers États à penser la cybersécurité à l’échelle nationale, à la fois sur les plans civil, commercial et militaire. Dans ce contexte, l’unité 8200 cultive une approche singulière : faire mieux avec moins. Elle recrute des profils brillants, souvent très jeunes, et leur laisse une marge de manœuvre inhabituelle. Cette culture de la débrouille structurée, de la flexibilité et de l’agilité deviendra l’une des signatures de la “Start-up Nation”.

Freilich décrit une relation symbiotique presque unique entre armée et secteur privé :

« En Israël, presque tout le monde dans le secteur commercial a servi dans l’armée, et beaucoup continuent en réserve. Ils savent ce dont les forces armées et les services de renseignement ont besoin. Le pays est petit, tout le monde se connaît. Les entreprises peuvent anticiper les besoins, et l’armée leur dit aussi ce qu’elle attend. »

Pour alimenter ce vivier, l’armée lance des cours de cyber dans les écoles, puis un Centre national d’éducation cyber. Les élèves formés, appelés ensuite au service militaire, rejoignent souvent les unités cyber, avant de fonder , une fois démobilisés, des start-ups dans la cybersécurité. En sortant du service, beaucoup lancent leur entreprise : Check Point, Palo Alto Networks, CyberArk, Imperva, ou plus tard NSO Group. Une véritable fabrique d’entrepreneurs, qui accélère la privatisation partielle du renseignement. Le rapport du Center for Security Studies montre également qu’Israël mise beaucoup sur l’étroite collaboration entre le secteur privé et les structures de cyber-défense israélienne, favorisant ainsi la diffusion d’expertise et le renforcement des capacités nationales en cybersécurité.

Un commerce sous licence d’État

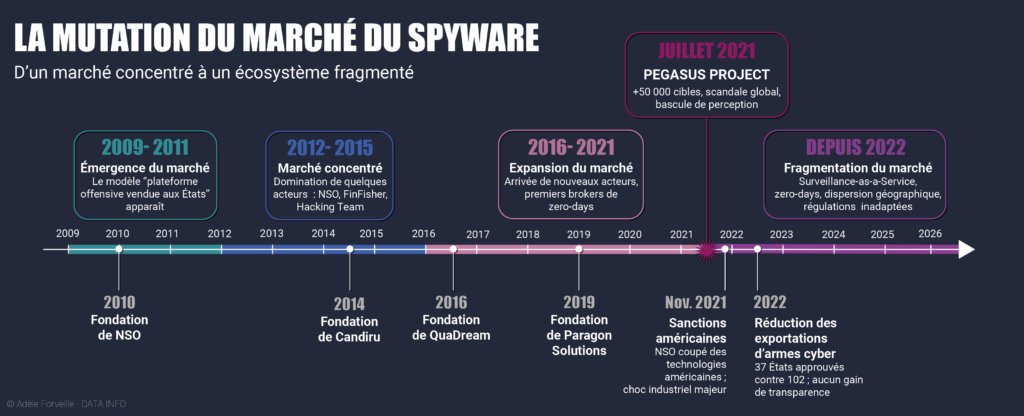

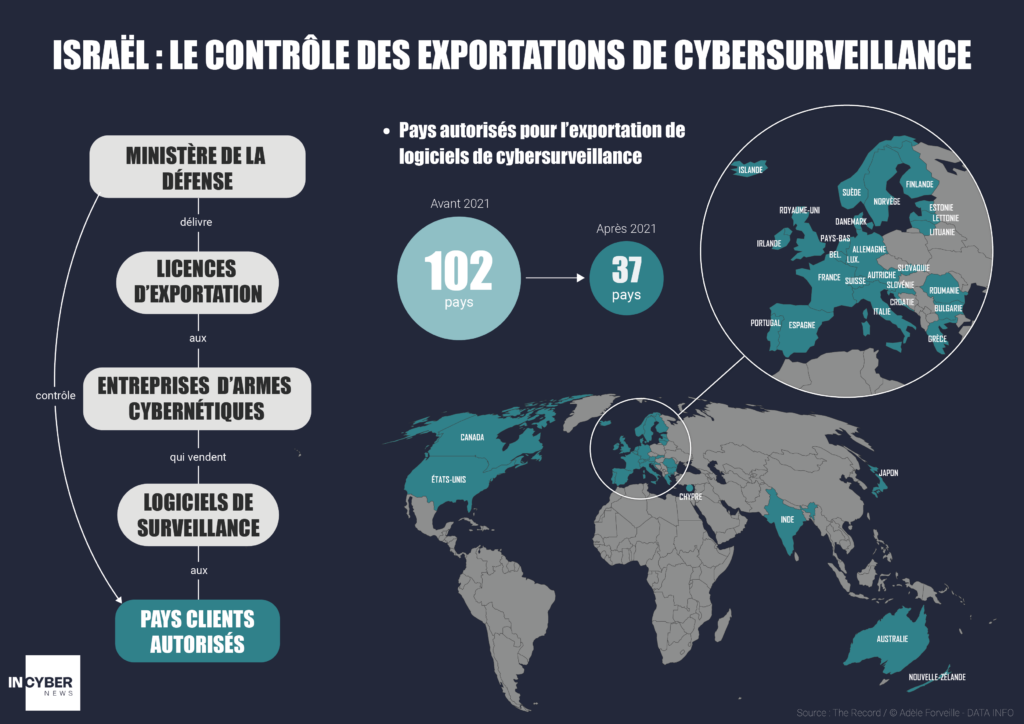

Les logiciels espions sont considérés par Israël comme des équipements de défense cybernétique. Aussi, la vente et l’exportation de produits comme Pegasus de NSO Group doivent être expressément approuvées et autorisées par le Ministère de la Défense israélien. Celui-ci délivre les licences d’exportation nécessaires. Cette supervision étatique permet de créer un lien direct entre l’industrie, l’armée et la diplomatie. Israël soutient activement les sociétés issues de cet écosystème militaire (NSO, Candiru, Paragon, Cognyte). Ce régime de licences constitue une forme de cyber-diplomatie transactionnelle, où l’accès à ces capacités technologiques s’échange contre de la coopération politique et sécuritaire.

La supervision étatique des exportations a d’ailleurs suscité de vifs débats, en particulier après les révélations du projet Pegasus. Certaines organisations, comme Amnesty International, ont demandé en justice le retrait de la licence d’exportation accordée à NSO Group, estimant que l’État israélien devait répondre des abus commis par certains pays clients.

La question de la responsabilité de l’État exportateur reste toutefois juridiquement complexe. Une étude menée en 2025 souligne que le droit international des droits humains (DIDH) n’offre, en l’état, que des bases limitées pour engager cette responsabilité. Fondé sur le principe de territorialité, le DIDH ne reconnaît une obligation extraterritoriale que lorsque l’État exerce un contrôle direct ou effectif sur la situation en cause. Or, dans le cas des logiciels espions, l’usage final dépend entièrement du pays acquéreur, ce qui rompt le lien causal nécessaire à l’attribution juridique.

Autrement dit, le cadre juridique actuel peine à appréhender ces technologies dont la chaîne d’action traverse plusieurs juridictions. Plusieurs chercheurs appellent ainsi à l’élaboration de mécanismes internationaux plus précis et contraignants, capables d’encadrer l’exportation et l’utilisation de ces outils. Ce débat met en lumière un vide juridique persistant, révélateur des limites du DIDH face à la circulation transnationale des technologies de surveillance.

Face à ces polémiques, Israël a néanmoins pris des mesures pour resserrer son contrôle et a notamment réduit la liste des pays autorisés à bénéficier de ces technologies. Le nombre de pays clients pour NSO Group, par exemple, serait passé d’environ 102 à seulement 37, selon des rapports citant des responsables de la défense. L’objectif était de limiter les ventes aux seuls États considérés comme stables et respectueux des droits humains, ou avec lesquels Israël entretient des relations diplomatiques et sécuritaires étroites. Également, Israël a réaffirmé et renforcé la classification de ces technologies en tant qu' »équipement de défense cybernétique » (ou « arme cybernétique »). Cette classification assure que leur commerce est régi par la loi sur le contrôle des exportations de défense et est entièrement supervisé par le Ministère de la Défense (via le SIBAT).

À la différence de nombreux États occidentaux, Israël n’est toutefois pas signataire des arrangements de Wassenaar, principal cadre multilatéral encadrant l’exportation des armes conventionnelles et des biens à double usage, y compris certaines technologies cyber. En l’absence de cette contrainte internationale, le contrôle des exportations repose exclusivement sur un régime national, sans mécanisme multilatéral de transparence ou de redevabilité.

Bien que n’étant pas une mesure israélienne directe, l’action des États-Unis a un impact majeur et a forcé la main au gouvernement, en plaçant en novembre 2021 NSO Group sur liste noire américaine. Cela les empêche désormais d’acheter des composants ou des technologies fabriqués aux États-Unis. Cette décision a eu un effet immédiat sur l’ensemble du secteur israélien, en fragilisant non seulement NSO, mais aussi tout l’écosystème des exportations cyber offensives.

NSO et l’effet boomerang : un marché déplacé mais non régulé

C’est précisément cet effet systémique que souligne Charles Freilich. Selon lui, si NSO est « allé trop loin », l’impact des sanctions a largement dépassé le cas de l’entreprise elle-même :

« Les sanctions ont pratiquement détruit l’industrie offensive israélienne. Des entreprises ont fait faillite, d’autres se sont reconverties, certaines ont déménagé à l’étranger. NSO a baissé son profil pendant longtemps et a failli disparaître. »

Freilich replace cet épisode dans une dynamique de longue date : les États-Unis sont déjà intervenus par le passé pour imposer des limites aux exportations israéliennes, notamment vers la Chine, qu’il s’agisse d’armements ou de technologies à double usage. Israël, explique-t-il, cherche en permanence des marchés où il ne se retrouve pas frontalement en concurrence avec les géants américains, français, britanniques ou allemands, « parfois dans de bons endroits, parfois dans de moins bons ».

Au-delà de l’impact industriel et diplomatique, l’affaire Pegasus a surtout constitué un changement dans la visibilité politique et sa perception mondiale. Il est important de rappeler que les pratiques de cyber-surveillance, la privatisation des capacités d’intrusion et la vente de technologies de hacking à des États existaient déjà bien avant NSO. Ce qui change avec Pegasus, ce n’est pas tant l’existence de ces pratiques que leur visibilité mondiale, mais aussi la prise de conscience de la prolifération rapide de technologies de surveillance auparavant réservées à un nombre très limité d’acteurs étatiques.

Le juriste Michael Silberman résume, dans son analyse Policing Pegasus (2023), la portée historique de l’affaire :

« NSO Group symbolise la démocratisation de l’espionnage : rendre accessibles à des régimes secondaires des capacités que seuls les États puissants pouvaient autrefois se permettre. »

Cependant, Silberman alerte également sur l’effet pervers des sanctions américaines :

« Les sanctions américaines ont produit un effet pervers : elles ont déplacé la demande vers des fournisseurs encore moins régulés.»

Depuis les sanctions, l’industrie ne s’est pas évanouie; elle s’est recomposée. Certaines entreprises se sont redéployées vers des activités défensives, d’autres ont déplacé leurs centres de gravité hors d’Israël, tandis que de nouveaux acteurs, plus discrets, émergent dans un écosystème désormais plus fragmenté. Cette dispersion rend aujourd’hui le marché plus opaque encore, et, paradoxalement, potentiellement plus difficile à contrôler qu’à l’époque où quelques grands acteurs concentraient l’attention. Effectivement, les sanctions et les lois sur le contrôle des exportations, bien qu’efficaces pour handicaper des entreprises spécifiques comme NSO Group, ne parviennent pas à réguler pleinement l’industrie des logiciels espions. La demande croissante pour ces technologies incite les acheteurs à se tourner vers des entreprises moins scrupuleuses, souvent de second rang, situées dans des pays comme l’Inde, les Philippines ou Chypre. Cela peut perpétuer les problèmes de responsabilité, de transparence et de respect des droits humains.

Dans ce contexte, le Ministère de la Défense, confronté à des ressources humaines limitées, se retrouve pris en étau entre la nécessité de maintenir un contrôle rigoureux et celle de ne pas étouffer un secteur qu’il juge stratégique pour la sécurité et l’économie du pays.

Cette recomposition ne se limite pas à l’émergence de nouveaux acteurs : elle redessine un marché mondial, tentaculaire, qui a désormais pris une ampleur économique considérable.

Anatomie d’un marché gris à 12 milliards de dollars

Il est, par nature, extrêmement difficile de mesurer précisément l’ampleur du marché mondial des logiciels espions. Un rapport de l’Institut Montaigne l’estime néanmoins à environ 12 milliards de dollars en 2023. Une somme colossale qui explique la poursuite de ces activités malgré les controverses.

Israël y occupe une place centrale, aux côtés notamment de l’Italie, de la Hongrie, de l’Allemagne ou des États-Unis. Ces entreprises opèrent dans une zone grise juridique, en commercialisant un modèle d’« Access-as-a-Service » : l’accès à des vulnérabilités, souvent fondé sur l’exploitation de zero-days, ces failles inconnues des éditeurs.

À ce modèle s’ajoute désormais une chaîne de valeur éclatée :

– Vente de failles,

– Location de capacités d’exploitation,

– Modules d’exfiltration,

– Services cloud d’intrusion,

– Infrastructures de command-and-control externalisées.

Cette architecture modulaire permet à des acteurs variés (entreprises privées, brokers de zero-days, sociétés de renseignement commercial, sous-traitants offshore), de contribuer à la fabrication d’une capacité offensive sans jamais en détenir l’ensemble.

C’est précisément cette fragmentation qui rend la régulation plus complexe, les contrôles plus difficiles et la traçabilité presque impossible.

(Consultez notre épisode complet sur le marché du logiciel espion)

Contrôle étatique : réel, mais opaque

En Israël, c’est le Ministère de la Défense qui se charge de délivrer les licences d’exportation. Un article du Jérusalem Post révèle que plus de 3 600 licences ont été révoquées en un an après le scandale NSO.

Cette procédure est par nature confidentielle, comme c’est souvent le cas pour les exportations d’armement ou de technologies sensibles dans de nombreux pays. Les principales critiques vis-à-vis de ce régime portent sur le fait qu’il n’y a pas de mécanisme public, transparent et systématique pour auditer l’usage réel qui est fait des outils exportés par les États clients. L’argument, selon un rapport de Amnesty International (2021), est que même si les permis de vente sont accordés sous des conditions liées à la vérification de sécurité et à l’évaluation du pays, il n’existe pas de contrôle a posteriori suffisant pour garantir que les outils ne sont pas détournés de leurs usages légitimes (lutte contre le terrorisme et la criminalité).

L’État israélien se retrouve ainsi dans une position ambivalente : régulateur chargé de prévenir les abus, promoteur d’un secteur stratégique pour son économie, et bénéficiaire diplomatique de ventes qui servent parfois d’outils d’influence.

Depuis 2023, plusieurs ajustements réglementaires ont été annoncés : critères renforcés pour certains États “à risque”, durcissement des examens d’exportation. Dans les faits, aucune transparence structurelle n’a été introduite et les modalités concrètes du contrôle restent inaccessibles au débat public.

Charles Freilich invite toutefois à nuancer les perceptions d’un État tout-puissant :

« Le système israélien n’est pas le colosse qu’on imagine. La prise de décision est souvent chaotique. Le cyber est l’un des rares domaines où les choses ont été relativement bien organisées. »

En Israël, l’innovation technologique n’est pas un simple levier économique, mais une dimension à part entière de la sécurité nationale. Les entreprises privées ne sont pas perçues comme des acteurs extérieurs à l’appareil d’État, mais comme le prolongement de sa puissance technologique. C’est ici que se loge l’un des paradoxes les plus frappants du modèle israélien.

« Israël ne fait pas vraiment de grande planification stratégique comme dans d’autres pays. La plupart du temps, le pays gère l’urgence immédiate. Le cyber a été une exception », souligne Freilich.

Sous l’impulsion directe de Benjamin Netanyahu, Israël s’est doté d’une véritable stratégie nationale de cybersécurité, alors même qu’il ne possède ni stratégie de sécurité nationale formalisée ni doctrine de défense unifiée. La menace permanente favorise une coopération étroite entre l’armée, les services de renseignement et un secteur privé extrêmement dynamique. Cette porosité institutionnelle, rare dans les démocraties occidentales, explique en partie pourquoi l’industrie offensive a pu se développer rapidement : l’État donnait un cap, l’écosystème innovait, et le contrôle opérationnel est longtemps resté permissif.

Une stratégie largement imitée

L’État israélien ne se contente donc pas de réguler ce marché, mais il le structure, l’oriente et l’exporte comme un instrument de puissance. Les entreprises privées prolongent l’action de l’État, un modèle où renseignement et marché se confondent. Ce modèle, loin d’être une singularité isolée, a été repris sous différentes formes par d’autres puissances comme la France, l’Italie et l’Inde notamment, montrant que la question de la régulation des exportations cyber est désormais un enjeu géopolitique mondial.

L’affaire Pegasus a finalement levé le voile sur un système global de surveillance commerciale, structuré, industrialisé et désormais impossible à contenir par des mécanismes de contrôle conçus pour un monde qui n’existe plus (Sheniak, 2025). NSO Group n’a été ni une anomalie, ni une simple « entreprise déviante » : elle a incarné, à un moment donné, l’avant-garde d’un marché où les capacités d’intrusion, autrefois réservées aux grandes puissances, sont devenues des produits exportables. Et ce modèle révèle aujourd’hui ses angles morts : une porosité assumée entre civil et militaire, un contrôle étatique à la fois réel et opaque, et une diplomatie cyber où l’outil technologique devient levier d’influence.

Dès lors, la question n’est plus seulement celle de la responsabilité d’un État ou d’une entreprise, mais celle de notre capacité collective à gouverner l’ère de l’intrusion permanente. Tant que la cyber-surveillance restera pensée comme un simple objet d’exportation ou un outil de sécurité parmi d’autres, sans cadre international contraignant, elle continuera de prospérer dans les angles morts du droit. Pegasus aura alors été moins un point d’arrêt qu’un signal d’alarme.

Sources :

- Israel’s National Cybersecurity and Cyberdefense Posture, Cyber Defense Project (CDP) Center for Security Studies (CSS), ETH Zürich, 2020

- Spyware Exports: Recognizing the Limits of Human Rights Law, Tamar Megiddo, 2025

- Israel restricts cyberweapons export list by two-thirds, from 102 to 37 countries, The Record, 2021

- Policing Pegasus: The Promise of U.S. Litigation for Commercial Spyware Accountability, Michael Silberman, 2024

- De la prolifération à la déstabilisation : l’industrie spyware, une spirale centrifuge, Institut Montaigne, 2023

- Amid NSO scandal, over 3,600 export licenses revoked in the past year, The Jerusalem Post, 2022

- Uncovering the Iceberg – Business & Human Rights Resource Centre / Amnesty, 2021

- Bringing Technology Back into Spyware Regulations, Amit Sheniak, 2025

la newsletter

la newsletter

![[Routes de la surveillance] Épisode 3 : Israël - hub mondial de la cyber-offensive](https://incyber.org//wp-content/uploads/2025/12/incyber-news-cyber-investigation-1920x735.png)

![Image Route de la surveillance - épisode 5 : [États-Unis], trouble jeu sur la cybersurveillance](https://incyber.org//wp-content/uploads/2026/02/media-episode-1-885x690.png)