- Accueil

- Cybersécurité

- Trout Software, le Zero Trust industriel made in Europe

Trout Software, le Zero Trust industriel made in Europe

Les réseaux industriels ont longtemps fonctionné sur un principe simple : l’isolation. Un réseau air gap, coupé du monde extérieur. La confiance est implicite: une fois à l’intérieur, vous êtes de confiance, le périmètre suffit. Pendant des décennies, cette logique a tenu.

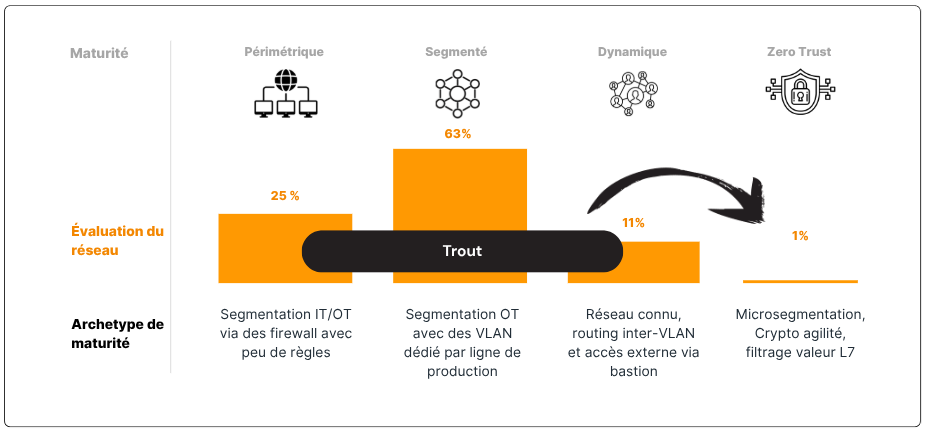

Puis est venue la digitalisation. Les impératifs de performance, de supervision à distance, de maintenance connectée ont poussé les organisations à ouvrir leurs réseaux industriels. Infrastructures critiques, sites manufacturiers, énergies, tous ont commencé à connecter ce qui ne l’était pas, sans pour autant repenser l’architecture sous-jacente. Le réseau est resté plat, basé sur la confiance implicite, mais il n’est plus isolé. C’est précisément cette faille structurelle que Trout Software a choisi d’adresser.

Un boîtier. Pas d’agent. Pas d’interruption.

La singularité de Trout Software tient à sa méthode. Dans les environnements OT, chacun des obstacles habituels est à lui seul rédhibitoire : une refonte d’infrastructure suppose des fenêtres de maintenance incompatibles avec la continuité de production ; un arrêt opérationnel, même court, peut avoir des conséquences industrielles majeures ; le déploiement d’agents sur des équipements souvent anciens, non patchés ou non supportés est simplement impossible. Access Gate contourne les trois simultanément.

Concrètement, la solution se positionne comme un proxy réseau entre les équipements du site. Chaque flux (nord-sud, intra-VLAN ou inter-VLAN) transite par Access Gate avant d’atteindre sa destination. Asset A souhaite communiquer avec Asset B : le flux passe par le switch ou routeur, arrive sur la solution, qui vérifie, contrôle, autorise ou bloque, puis transmet. Le réseau existant n’est pas reconfiguré. Les équipements ne sont pas modifiés. L’activité n’est pas interrompue.

L’approche est progressive par conception. Les actifs les plus critiques – un PLC de ligne, un système SCADA, une HMI de supervision – peuvent être encapsulés dans une boucle de sécurité dédiée en priorité, sans attendre la migration du reste du réseau. On sécurise d’abord ce qui ne peut pas tomber, on étend ensuite. C’est la différence entre un projet de sécurisation faisable et un programme pluriannuel qui ne démarre jamais.

Le déploiement s’effectue sous forme de machine virtuelle sur l’infrastructure de virtualisation déjà présente sur le site (hôte ESXi ou Proxmox) ou sur un hardware dédié pour les sites qui préfèrent une empreinte physique distincte. La VM ou l’appliance se connecte au réseau en mode adjacent et commence à cartographier l’environnement. C’est tout.

« Peu importe l’état d’un réseau : Access Gate se déploie tel quel, sans agent, sans recâblage, sans que la production ne s’arrête. »

Sur cette base, Access Gate déploie une surcouche de protection complète : découverte des actifs IT, OT et IoT, segmentation logique, contrôle d’accès par identité, proxy sécurisé pour les sessions distantes, détection d’anomalies, log skimming et crypto-agilité. Un seul déploiement couvre ce que d’autres stacks assemblent à grands frais en multipliant les outils et les intégrations.

Un angle mort que les grands acteurs n’ont pas comblé

Le marché de la cybersécurité OT n’est pas vide. Des plateformes spécialisées occupent le segment de la visibilité et de la détection d’anomalies réseau. Du côté du contrôle d’accès et des proxies de sécurité, des solutions généralistes existent ; mais elles ont été conçues pour des réseaux IT d’entreprise, pas pour des environnements où un automate ne peut pas s’authentifier, où les protocoles sont propriétaires, et où toute intervention sur la topologie réseau représente un risque opérationnel.

Ce qui frappe, c’est l’origine quasi uniforme de ces acteurs : américains ou israéliens pour l’essentiel, avec des architectures cloud-first et des politiques de données soumises à des juridictions étrangères. Sur un segment aussi sensible que la sécurité des infrastructures critiques, cette dépendance géographique est un risque. L’Europe, pourtant première concernée par NIS2, ne dispose quasiment d’aucune alternative locale crédible sur ce segment précis.

C’est l’angle que Trout Software a choisi d’occuper : le contrôle d’accès réseau et le proxy de sécurité pour environnements OT & on-premise, avec une architecture souveraine, sans dépendance cloud.

Rendre possible ce qui ne l’était pas

Le cas d’usage le plus parlant reste celui de l’accès distant. Sur un réseau plat ou peu segmenté, ouvrir un accès distant revient à ouvrir une brèche potentielle sur l’ensemble de l’infrastructure. C’est pourquoi, dans de nombreux environnements industriels, cet accès est inexistant, ou toléré en dehors de tout cadre sécurisé, via des VPN partagés sans traçabilité.

Access Gate résout cela en deux temps. D’abord, en déployant silencieusement une architecture Zero Trust sur le LAN existant. Ensuite, en rendant possible un accès distant granulaire : chaque session est limitée à une ressource unique, les flux sont contrôlés, chaque action est tracée. L’accès distant devient enfin envisageable, sans compromettre le réseau.

Pour les responsables OT d’un site manufacturier ou d’une infrastructure critique, c’est un changement de paradigme. Non plus choisir entre performance opérationnelle et sécurité, mais disposer des deux simultanément.

Pensé pour les groupes industriels, déployé site par site

Access Gate n’est pas conçu pour l’installation isolée. Il est pensé pour le groupe industriel ou de défense qui doit harmoniser sa posture de sécurité OT sur un parc de sites hétérogènes, usines, bases logistiques, installations portuaires, sites de maintenance, sans imposer une refonte réseau à chaque déploiement local.

Le modèle multi-site repose sur une architecture de contrôle mesh : chaque VM Access Gate déployée sur un site remonte ses données de visibilité, ses alertes et ses logs sur le plan de contrôle, hébergé on-premise par le groupe. La politique de sécurité: qui accède à quoi, depuis où, avec quelle traçabilité, est définie une fois et déclinée sur l’ensemble du parc. Pour un RSSI de grand groupe industriel qui doit rendre compte d’une couverture NIS2 cohérente sur plusieurs dizaines de sites, c’est un argument structurant.

Ce qu’embarque un seul déploiement Access Gate

- Visibilité réseau et inventaire automatique des actifs IT, OT et IoT,

- Contrôle d’accès Zero Trust par identité, sans agent sur les équipements,

- Accès distant sécurisé avec gestion des accès privilégiés et traçabilité session,

- Détection d’anomalies et log skimming centralisé,

- Rapport de conformité NIS2 Article 21 généré nativement.

Un positionnement souverain assumé

Trout Software est une solution on-premise, française, pensée pour les enjeux critiques. Pas de données qui transitent vers un cloud tiers. Pas de dépendance à une infrastructure externe. Une logique de souveraineté revendiquée comme un avantage compétitif, particulièrement sur les marchés européens et dans les secteurs régulés ; là où les architectures cloud-first et les solutions dont les politiques de données restent soumises à un droit étranger posent un problème structurel.

Trout Software est déjà présent dans six pays : France, Espagne, Belgique, Irlande, Italie et États-Unis, via des clients et des partenaires. La cible commerciale se structure en trois niveaux : petites structures adressées via leur direction IT, ETI via leur RSSI, grands groupes industriels via leurs responsables sécurité OT. L’ambition est explicite : s’imposer comme la référence européenne du Zero Trust on-premise pour les réseaux critiques.

« S’imposer comme la référence européenne du Zero Trust on-premise pour les réseaux critiques. »

La truite et le pêcheur

Trout Software. Le nom surprend dans un secteur qui affectionne les acronymes. Florian Doumenc l’assume volontiers : il aime pêcher à la mouche, et dans un marché où l’on se bat pour chaque minute d’attention, une truite marque mieux les esprits qu’un nom standard.

La métaphore tient quand même : comme le pêcheur qui lit l’eau, la solution observe les flux pour isoler ce qui ne devrait pas s’y trouver. Florian le reconnait lui-même: Access Gate prend le poisson bien plus souvent que lui.

la newsletter

la newsletter