Le 28 mars 2025, le Comité du Cabinet de la Chambre des représentants a tenu une audition sur le projet de loi dit de cyberdéfense active (Active Cyber Defense – ACD). J’y ai participé en tant qu’expert invité aux côtés du professeur Katsunari Yoshioka (Université nationale de Yokohama), du professeur Masahiro Kurosaki (Académie de défense nationale), et du professeur invité à l’Université de Tokyo (et Senior Fellow de la Sasakawa Peace Foundation) Nobushige Takamizawa.

À la suite de révisions mineures, le paquet législatif a été adopté le 8 avril par la Chambre des représentants, avec le soutien non seulement du Parti libéral-démocrate (au pouvoir) et de son partenaire de coalition le Komeito, mais aussi du Parti démocrate constitutionnel, du Parti de l’innovation du Japon et du Parti démocrate pour le peuple. Le projet a désormais été transmis à la Chambre des conseillers et devrait être promulgué au cours de la session parlementaire en cours.

Dans ses révisions de décembre 2022, la Stratégie de sécurité nationale (NSS) du Japon avait déjà annoncé l’adoption du concept d’ACD, déclarant :« Le Japon introduira une cyberdéfense active afin d’éliminer à l’avance la possibilité de cyberattaques graves susceptibles de poser des problèmes de sécurité nationale pour le gouvernement et les infrastructures critiques, et afin d’empêcher la propagation des dommages en cas de telles attaques. »

La NSS définissait trois axes pour bâtir un cadre d’ACD :

- Renforcer la coopération public-privé et mettre en place un système de soutien.

- Utiliser les données de communication internet (interception administrative).

- Permettre des mesures d’accès et de neutralisation.

Pour mettre en œuvre ces objectifs, le Secrétariat du Cabinet a créé le Bureau préparatoire pour le développement du cadre de cybersécurité le 31 janvier 2023, lançant un examen complet des fondements juridiques et institutionnels nécessaires à l’ACD.

Le 7 juin 2024, la première réunion du Groupe d’experts pour le renforcement des capacités de cybersécurité s’est tenue. Outre trois réunions plénières, chacune des trois thématiques (coopération public-privé, utilisation des données de communication, mesures d’accès et de neutralisation) a fait l’objet de deux sous-commissions spécialisées.

Ces travaux ont été synthétisés dans un rapport intermédiaire publié le 7 août 2024, qui présentait à la fois le cadre proposé et les difficultés identifiées. Un rapport final, intitulé Recommandations pour le renforcement des capacités de cybersécurité, a été publié le 29 novembre 2024, soulignant quatre domaines d’action prioritaires :

- Coopération public-privé.

- Utilisation des données de communication.

- Mesures d’accès et de neutralisation.

- Questions transversales.

Sur la base de ces recommandations, le gouvernement a approuvé et soumis le projet de loi ACD à la Diète le 7 février 2025.

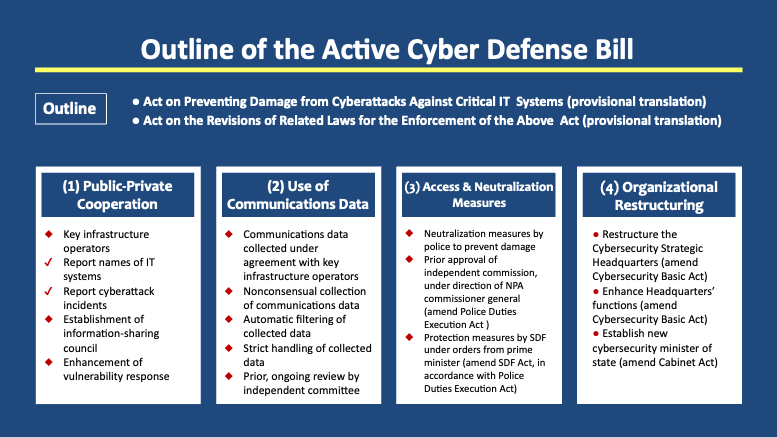

Les quatre piliers

Comme le montre la Figure 1, la législation ACD repose sur quatre piliers :

- La coopération public-privé.

- L’utilisation des données de communication internet.

- Les mesures d’accès et de neutralisation.

- La réorganisation institutionnelle.

Le projet principal, présenté par le Secrétariat du Cabinet, couvre les deux premiers piliers et crée une commission indépendante de supervision des données de communication cyber, chargée de contrôler les activités ACD gouvernementales. Ce projet de loi sera une loi autonome, composée de 12 chapitres et 86 articles.

Un projet de loi complémentaire révise 18 lois existantes (dont la Loi sur la fonction publique nationale, la Loi sur l’exécution des missions de police, la Loi sur les Forces d’autodéfense, la Loi sur le Cabinet et la Loi portant création du Bureau du Cabinet) pour mettre en œuvre les deux autres piliers.

(1) Coopération public-privé

A) Obligations de déclaration pour les opérateurs d’infrastructures critiques : les opérateurs seront désignés comme « entreprises d’infrastructure sociale désignées ». Lorsqu’ils introduiront des systèmes informatiques essentiels aux fonctions sociales (« ordinateurs critiques désignés »), ils devront les signaler au ministre compétent et au Premier ministre. En cas de cyberattaques (« incidents d’intrusion désignés »), le signalement sera obligatoire, sous peine de sanctions.

B) Création d’un Conseil d’échange d’informations : un nouveau conseil réunissant opérateurs d’infrastructures et fournisseurs informatiques facilitera l’échange d’informations sur les menaces cyber. Le gouvernement pourra exiger des données des membres du conseil, toute divulgation non autorisée étant sanctionnée.

(2) Utilisation des données de communication internet

A) Partage volontaire des données : avec le consentement éclairé des opérateurs, les données entrantes et sortantes seront collectées, analysées et utilisées à des fins de sécurité. Ce consentement vise à protéger le droit constitutionnel au secret des communications.

B) Collecte non consensuelle de données transfrontalières : les données internet traversant les frontières (entrantes, sortantes ou externes-externes) pourront être collectées, sans consentement. Les communications internes-internes restent protégées.

C) Filtrage automatique : les données collectées seront automatiquement filtrées pour ne conserver que le contenu lié aux cyberattaques, afin de limiter l’intrusion dans les communications privées.

D) Supervision indépendante : une « commission de l’article 3 » (selon la Loi sur l’organisation du gouvernement national) examinera la collecte en amont, contrôlera les opérations en cours et en rendra compte à la Diète.

(3) Mesures d’accès et de neutralisation

A) Autorité policière : le directeur général de l’Agence nationale de police pourra désigner des agents spécialisés. En cas de cyberattaque imminente causant un danger grave, ces agents pourront accéder aux systèmes compromis, identifier les malwares et neutraliser les menaces. Une autorisation préalable d’une commission indépendante est requise, sauf urgence (notification a posteriori). Si des systèmes étrangers sont impliqués, une consultation préalable avec le ministre des Affaires étrangères est nécessaire.

B) Autorité des Forces d’autodéfense (SDF) : lors d’une attaque sophistiquée menée par un acteur étranger contre le gouvernement ou des infrastructures critiques, le Premier ministre pourra qualifier l’incident de « spécifié » et autoriser les SDF à intervenir, avec approbation de la Commission nationale de sécurité publique et d’une commission indépendante (notification ex post possible en cas d’urgence). Les SDF pourront alors collaborer avec la police pour neutraliser les menaces, y compris sur les systèmes des forces américaines au Japon.

(4) Réorganisation institutionnelle

A) Renforcement du QG stratégique de cybersécurité : placé sous l’autorité directe du Premier ministre, avec la participation de tous les ministres.

B) Extension des fonctions : fixation de normes nationales de cybersécurité pour les opérateurs d’infrastructures critiques et évaluation des mesures de cybersécurité des agences gouvernementales.

C) Création d’un haut fonctionnaire dédié : un « officier cybersécurité du Cabinet », de rang vice-ministre administratif, supervisera la politique nationale en la matière.

D) Création d’un nouveau poste ministériel : un ministre délégué à la cybersécurité sera nommé au Cabinet, chargé de la coopération public-privé et de l’utilisation des données.

Vers un engagement cyber permanent

L’adoption de la législation ACD n’est qu’un début. Le Japon devra désormais engager une bataille permanente contre des adversaires cyber, souvent soutenus par des gouvernements étrangers. Cette approche rejoint la doctrine américaine de « persistent engagement », introduite dans la Stratégie nationale de cybersécurité de 2018 (administration Trump). Celle-ci prône une interaction constante avec les acteurs hostiles, tandis que la doctrine connexe « defend forward »(défense avancée) cherche à perturber les menaces sur le territoire même des adversaires.

Ces concepts sont restés centraux sous l’administration Biden et la Stratégie cyber du DoD de 2023 confirme leur poursuite : « Le département continuera d’engager de manière persistante les adversaires des États-Unis dans le cyberespace, en identifiant leurs activités malveillantes dès les phases de planification et de développement. »

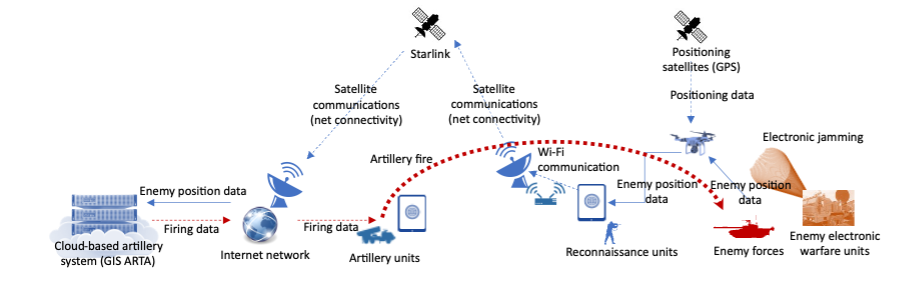

Pour le Japon, l’ACD impliquera la surveillance en temps réel du cyberespace national, l’identification précoce des attaquants et le déploiement légal de contre-mesures préventives et réactives, y compris au-delà des frontières.

Construire un concept de sécurité interdomaines

La cyberdéfense active vise à assurer la sécurité nationale et dépasse la cybersécurité classique. Elle englobe des opérations techniques, mais aussi renseignement et actions militaires potentielles lorsque les cyberattaques poursuivent des objectifs stratégiques.

Cela nécessite une nouvelle génération de professionnels, formés non seulement aux technologies, mais aussi à la stratégie de sécurité nationale et à la planification opérationnelle.

L’ACD exigera le partage d’informations sensibles (y compris issues du renseignement étranger) avec certains acteurs privés habilités. Les opérateurs d’infrastructures et entreprises de cybersécurité devront disposer de personnels habilités avec expertise en sécurité nationale.

Les menaces actuelles incluent aussi la guerre hybride et la guerre cognitive (opérations d’influence visant l’opinion publique), qui appellent des réponses interdomaines, intégrant cyberespace, espace extra-atmosphérique et spectre électromagnétique.

L’essor de la transformation numérique, notamment l’adoption du cloud, impose de garantir l’intégrité des données et de bâtir des clouds souverains pour les informations sensibles.

Les progrès technologiques, en particulier en IA, exigent un cadre global articulant ces capacités émergentes. Le Japon doit élaborer sans délai un concept de sécurité interdomaines, accompagné de feuilles de route à 5 et 10 ans.

À l’image de la planification mandala utilisée par le joueur de baseball Shohei Ohtani pour ses objectifs, le Japon devra visualiser et planifier chaque étape afin d’atteindre ses ambitions de sécurité nationale.

La Sasakawa Peace Foundation s’apprête à lancer un programme de recherche complet sur la cyberdéfense active, afin de contribuer à l’élaboration de cette stratégie de sécurité interdomaines pour l’avenir.

la newsletter

la newsletter