Les données sont aujourd’hui au cœur du fonctionnement des entreprises et représentent l’enjeu majeur en cas d’incident. Qu’il s’agisse d’une catastrophe majeure (incendie, inondation), d’une défaillance technique soudaine (panne de datacenter, erreur de manipulation) ou d’une cyberattaque visant le chiffrement ou la destruction, dans tous les cas : la paralysie est devenue une menace importante pour les organisations. Face à cette perte d’accès aux actifs numériques vitaux, la capacité de rebondir immédiatement et en toute sécurité est nécessaire.

Pour récupérer les données en cas de problème, mais également développer sa résilience, la récupération de donnéesest une pratique à considérer. Cela désigne l’ensemble des techniques et procédures visant à extraire des informations numériques qui sont devenues inaccessibles, quel que soit l’incident. Comme l’explique Samuel Durand, Directeur technique de Databack, les professionnels de la data recovery sont “là pour récupérer tout ce qui est censé être infaillible dans la chaîne de la donnée ”. Son objectif final est de garantir la continuité de l’activité.Cela implique de ramener les systèmes à un état fonctionnel avec une perte de données minimale.

Récupérer les données suite à des incidents de natures diverses

“Toutes les données, qu’elles soient dans les clouds chez les particuliers ou dans les entreprises, sont en bout de chaîne stockées soit sur des disques durs magnétiques, soit sur des disques SSD ”, expose Samuel Durand. Finalement, cette concentration de l’information sur des supports physiques ou semi-physiques oblige les professionnels à se préparer à toutes les formes d’incidents, sans exception.

Il existe une multitude de façons de perdre des données. La récupération de données s’est d’abord construite autour de la défaillance matérielle, en cas de panne ou de sinistres environnementaux (incendie, dégât des eaux, surtension électrique,etc.), où la récupération des données nécessite une intervention en laboratoire. Dans le cas de crash physique ou d’une défaillance mécanique, l’intervention a lieu en salle blanche, car les supports sont sensibles à la poussière. Le technicien doit remplacer des pièces critiques (têtes de lecture, moteur) sur des disques durs (HDD). Sur les SSD (“une sorte de grosse clé USB” pour reprendre les mots de Samuel Durand), il intervient directement sur les puces mémoires afin de transférer les données vers un support sain. En revanche, dans le cas de sinistres environnementaux, la récupération passe par la décontamination, le nettoyage et le remplacement des composants électroniques endommagés avant toute tentative de lecture. Bien que ces deux types de sinistres constituent le cœur historique du métier, ils sont en réalité deux types d’interventions différentes.

Peu à peu, les professionnels de la récupération de données se sont habitués à intervenir suite aux cyberattaques, pour permettre aux entreprises de reprendre rapidement leurs activités. C’est aujourd’hui le moteur principal de l’évolution du métier. L’intervention ne vise plus à réparer un support, mais à contourner un obstacle logique et malveillant. Dans le cas d’un rançongiciel, l’objectif premier est d’extraire les données chiffrées sans payer la rançon. Pour cela, les experts s’appuient sur des outils et des méthodes propriétaires. Ils peuvent décrypter les données, exploiter des failles ou des clés spécifiques, ou encore reconstruire le système de fichiers à partir de fragments non contaminés. . Parfois, l’attaquant ne se contente pas de chiffrer et peut procéder à la destruction des données (formatage bas niveau, écrasement). Pour autant, tout n’est pas perdu : les experts utilisent des techniques forensiques pour récupérer l’information résiduelle ou reconstruire les tables d’allocation.

Enfin, l’entreprise peut perdre ses données de manière très frustrante, à cause de problèmes logiques et d’erreurs humaines. Après une tentative de restauration mal gérée ou suite à une coupure de courant pendant une écriture critique, les systèmes de fichiers, bases de données ou machines virtuelles peuvent devenir illisibles. L’expert intervient alors pour réparer la structure logique des données corrompues. Il peut également intervenir à la suite d’erreurs humaines, comme la suppression accidentelle de fichiers critiques, le formatage involontaire d’une partition ou une mauvaise configuration d’une baie RAID. Ces situations nécessitent une action rapide pour éviter l’écrasement définitif des données.

De l’intervention d’urgence à la stratégie de résilience

La récupération de données, bien que restant une activité de niche, fait de plus en plus de bruit, notamment grâce à un changement de paradigme. On est passé de la “ réaction pompier ” (réparer après le désastre) à l’ “ approche architecte ” (bâtir une infrastructure qui résiste). Ainsi, la récupération de données ne doit plus être vue comme une action réparatrice occasionnelle, mais comme une consolidation permanente pour éviter la catastrophe.

Pour cela, les acteurs du marché proposent des prestations complémentaires pour se préparer à rebondir en cas d’incident. Des exercices de crise peuvent être proposés : le but est de simuler un incident, puis de simuler le temps de réponse jusqu’à la récupération. Cela permet d’estimer le RTO (objectif de délai de récupération). Il correspond à la durée maximale acceptable avant qu’une entreprise ne rétablisse la fonctionnalité d’une application, d’un service, de données ou de toute autre ressource devenue inaccessible.

Des tests de restaurations peuvent aussi être proposés. On commence par définir l’objectif (quelles données et quelle urgence simuler) et on extrait la sauvegarde vers un environnement de test strictement isolé du système de production.Les experts s’assurent ensuite que les données restaurées sont non seulement présentes, mais surtout parfaitement exploitables (lancement des applications, bases de données fonctionnelles) conformément aux objectifs de temps fixés. Le processus se termine par l’analyse des résultats pour identifier les failles du dispositif de sauvegarde, ajuster les procédures et garantir une véritable capacité de reprise en cas d’incident réel. L’organisation de ce type de test est de plus en plus courante, car il répond à des exigences de DORA et de NIS2.

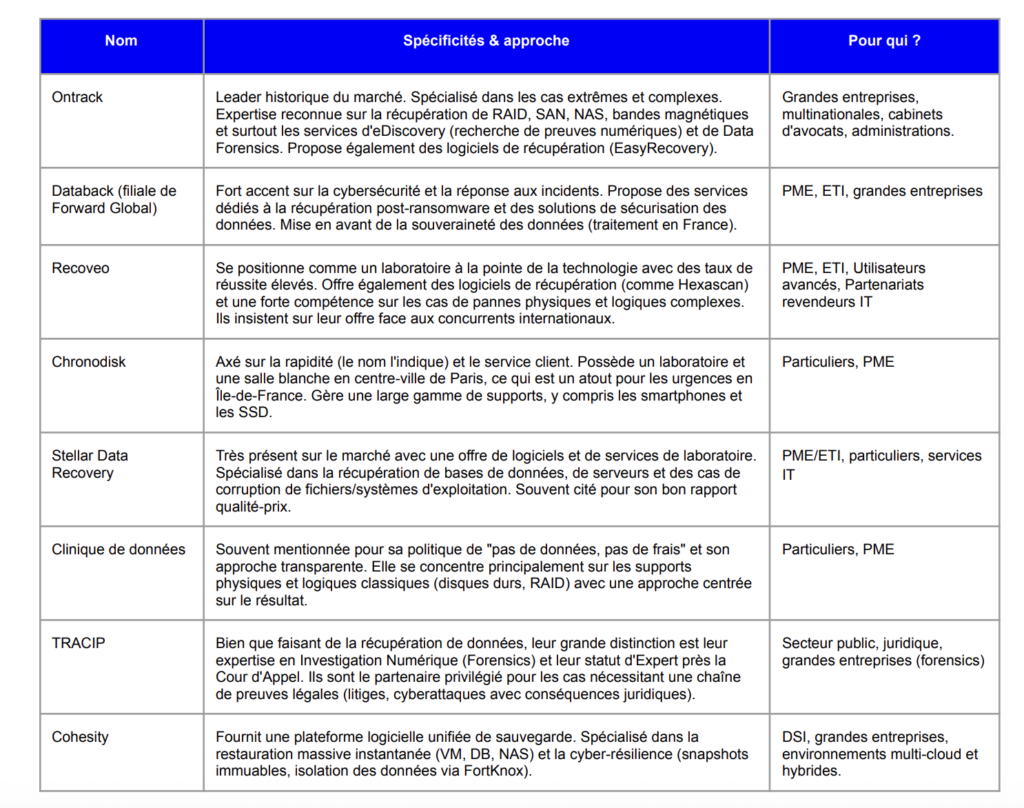

Les principaux acteurs du marché de la récupération de données

NB : La section ci-dessous présente un aperçu non exhaustif du marché de la récupération de données, réalisé selon des critères internes.

Le marché de la récupération de données se structure aujourd’hui autour de trois propositions de valeur distinctes et complémentaires. D’abord, l’approche historique reste l’intervention en laboratoire spécialisé, nécessaire pour traiter les défaillances physiques complexes (crash de disques, sinistres) ou pour extraire des données après un chiffrement rançongiciel délicat. Ensuite, les entreprises s’appuient sur l’intégration de plateformes logicielles ou SaaS, qui centralisent la sauvegarde et garantissent une récupération logique quasi-instantanée de systèmes entiers. Enfin, et c’est le segment le plus stratégique, l’offre inclut désormais des services de vérification de résilience, à travers des exercices de crise et des tests de récupération, pour s’assurer que les données sont non seulement stockées, mais bel et bien exploitables en cas de catastrophe.

Des questions de souveraineté et de confidentialité

La récupération de données est une solution technique de dernier recours. Celle-ci soulève des questions de souveraineté et de confidentialité, à commencer par celle de la localisation du traitement. En effet, si une entreprise choisit un prestataire dont le laboratoire physique est situé hors d’Europe, elle s’expose à un problème d’extraterritorialité. Des législations étrangères, comme le CLOUD Act aux États-Unis, peuvent potentiellement obliger le prestataire à divulguer les données aux autorités, même si le support a été envoyé depuis un pays européen.

Ensuite, la récupération de données pose aussi la question du contrôle de la chaîne de possession, car l’intervention implique le transfert du support physique (disque dur, serveur, etc) hors des locaux de l’entreprise. Les organisations exigent aujourd’hui une transparence totale sur le circuit du support. Pour garantir la confidentialité et la non-compromission des données, le prestataire doit prouver que le support ne quitte jamais le territoire national et que les opérations sont réalisées dans un laboratoire hautement sécurisé.

Enfin, la gestion des données post-récupération est un point critique pour le prestataire et son client. Les données récupérées par le laboratoire doivent être traitées sur un réseau et des machines totalement isolés d’internet et du réseau de production, afin d’éviter tout risque de fuite ou de réinfection par un rançongiciel résiduel. Le contrat doit mentionner clairement et garantir la destruction sécurisée et irréversible de toutes les copies temporaires créées lors de l’opération de récupération.

la newsletter

la newsletter