Depuis quelques années, les logiciels espions israéliens, comme Pegasus ou Graphite, occupent le devant de la scène médiatique, avec plus ou moins de polémiques à propos de leur utilisation. Ces outils, capables d’infiltrer discrètement un smartphone pour en extraire données et conversations, se sont imposés comme des armes géopolitiques autant que commerciales. Si Israël est l’un des premiers fournisseurs mondiaux en termes de technologie de surveillance et d’intrusion, l’Italie excelle également dans ce domaine.

Selon un rapport publié en 2024 par Atlantic Council, la péninsule transalpine représente environ 13,6 % des entités mondiales spécialisées dans le développement et la fourniture de logiciels espion. Cela fait d’elle le 2e producteur mondial de spyware au monde, derrière Israël et devant l’Inde. Ces chiffres sont confirmés par la base de données Surveillance Watch, qui identifie formellement 14 entreprises productrices de logiciels espions en Italie. Toutefois, il pourrait y en avoir bien plus, cette activité étant publiquement dissimulée sous d’autres termes, tels que “cybersécurité” ou “cyber intelligence”.

Derrière ces chiffres, c’est un écosystème discret, voire opaque, qui se déploie dans la péninsule méditerranéenne. En 2024, le Clusit et l’Observatoire du Polytechnique de Milan estimaient le chiffre d’affaires des entreprises italiennes de la cybersécurité à 2,48 milliards de dollars, incluant celles officiant dans le secteur de la cybersurveillance. Il est aujourd’hui difficile d’estimer le poids économique exact que représente le marché des logiciels espions, mais bon nombre d’éléments laissent à penser qu’il a encore de beaux jours devant lui.

Un tissu opaque de petites entreprises

Derrière sa position de “hub mondial”, l’Italie s’appuie sur un tissu d’entreprises agiles plutôt que sur des champions nationaux. Contrairement au marché israélien ou américain, le marché italien des logiciels espions est principalement composé de petites structures, parfois spécialisées dans des sujets de niche. Aujourd’hui, on connaît 14 entreprises de ce secteur : Cy4gate, AREA, Dataflow Security, Dataforense, eSurv, GR Sistemi, Hacking Team / Memento Labs, Innova, Movia, Negg Group, Raxir, RCS Labs, Tykelab et SIO. La plupart d’entre elles indiquent qu’elles fournissent des solutions de cybersécurité à destination des forces de l’ordre et des gouvernements.

L’essor des premières entreprises de logiciels espions, telles que Hacking Team, SIO ou RCS Labs, n’est pas le fruit du hasard : leurs fondations dans les années 90 sont directement liées à une période de violence extrême en Italie. Cette décennie fut marquée par une escalade sanglante causée par la Cosa Nostra (la mafia sicilienne), en réponse à l’offensive de l’État. Ce dernier avait réussi à mettre au point un véritable coup de filet contre l’organisation mafieuse, aboutissant au Maxi-Procès de Palerme (1986-1992) durant lequel parurent devant la justice 475 accusés. Ce procès, considéré comme un tournant historique pour la société italienne, fut accompagné de représailles sanglantes : entre 1992 et 1993, une vague d’attentats meurtriers perpétrés par la mafia créa un véritable traumatisme national. Simultanément, les autorités lançaient l’Opération Mani Pulite (« Mains propres »), une série d’enquêtes visant à démanteler la corruption rampante des organisations mafieuses. C’est dans cette atmosphère de guerre ouverte contre le crime organisé et la corruption que l’industrie italienne de la surveillance et des outils d’interception a vu le jour. Elle s’est développée, non pas comme une simple affaire commerciale, mais comme un bras armé technologique indispensable pour répondre aux besoins urgents de la lutte antimafia.

Technologiquement, les logiciels espions italiens se distinguent des autres, car les entreprises se sont concentrées sur le développement du “one-click” (la victime doit faire une action pour installer le logiciel sur le smartphone). En 2022, Justin Albrecht, principal chercheur à Lookout, a participé à la découverte de Hermit, le logiciel espion de RCS Labs. Ce dernier déclare qu’ : “Il existe quelques différences d’un point de vue technique général lorsque l’on compare les solutions de spyware italiennes à celles développées par des entreprises israéliennes ou américaines. Beaucoup de solutions italiennes reposent sur des logiciels malveillants basés sur des applications, ce qui signifie que la solution de surveillance est déguisée en application sur l’appareil.” Ces fausses applications ont besoin de l’utilisateur pour recueillir des informations, mais elles sont très efficaces pour capter les données de la victime une fois installées. Les logiciels israéliens et américains sont plus furtifs : ils s’installent sans intervention de la part de la victime directement au cœur de son smartphone et peuvent même disparaître à chaque redémarrage, afin d’éviter de laisser des traces. Si les solutions italiennes sont un peu moins discrètes, elles ont tout de même un atout sur le marché des logiciels espions : elles sont moins coûteuses, car elles dépendent moins de chaînes d’exploits (séquence d’attaques qui utilise plusieurs failles de sécurité successives pour obtenir un contrôle total et furtif d’un appareil, sans nécessiter d’interaction de l’utilisateur), dont le prix a bondi ces dernières années. “Il ne faut pas s’attendre à ce que les solutions basées sur des applications disparaissent de sitôt. La quantité de données sensibles qui peut être collectée par ce type de solution est presque la même que pour une solution logée dans le noyau (kernel) du téléphone. La principale différence entre les deux est le niveau de furtivité et la facilité d’infection”, conclut Justin Albrecht.

Légende : Une fausse page de téléchargement, permettant de télécharger une fausse application WhatsApp installant en réalité Epeius, le spyware édité par l’entreprise italienne Cy4gate (Vice)

L’Etat italien, un client central pour l’industrie nationale du spyware

L’État italien, en tant que principal acheteur de ces technologies, occupe une place de choix sur le marché transalpin des logiciels espions. Conçus pour traquer les parrains (il n’est pas question de famille ici), ces outils sont l’histoire d’une promesse détournée, s’invitant désormais dans les affaires de petite délinquance. Ces solutions, sous le nom générique de “capteur informatique” (captatore informatico) ou celui de “troyens” (trojani), ont été amplement adoptées par les procureurs, car ils peuvent être déterminants pour la lutte contre la mafia ou le terrorisme. Toutefois, leur usage a aussi pu être observé pour des affaires liées au trafic de drogue ou de délits d’envergure moindre, ainsi que dans le contrôle de l’immigration illégale.

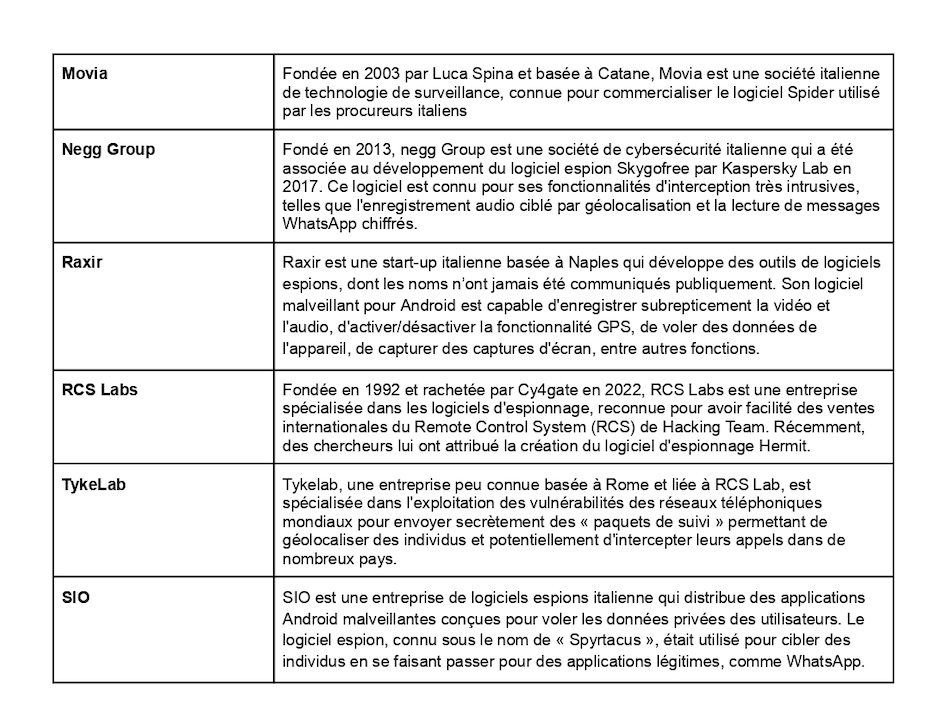

Le droit d’enquêter confère à l’État un pouvoir économique singulier : celui de plafonner les tarifs des logiciels espions à sa guise, ce qui lui permet d’utiliser cette technologie Made in Italy sans dépense excessive. Ainsi, comme le prouve le bulletin officiel du Ministère de la justice italien daté du 15 décembre 2023, la location d’un logiciel espion par les forces de l’ordre coûte 150 € par jour, quel que soit le fournisseur. Un coût dérisoire quand l’on sait que la licence de certains logiciels espions israéliens s’élèvent à plusieurs millions d’euros pour un nombre très limité de cibles !

Légende : Extrait du Modus, le bulletin officiel du Ministère de la Justice italien, daté du 15 décembre 2022. Cette double-page présente la tarification de plusieurs technologies d’interception, dont les infections par logiciel espion (en violet).

Cela n’empêche en rien les entreprises commercialisant des spywares d’avoir du travail. Dans une enquête publiée par le média italien IrpiMedia, le journaliste Riccardo Coluccini révèle que ce marché est « partagé comme un gâteau », grâce à un fonctionnement bien précis des procureurs. Loin de se cantonner à un fournisseur unique, les grands parquets italiens accréditent plusieurs entreprises. Il ne s’agit pas d’une compétition féroce, mais d’une répartition quasi-équitable : chaque société se voit assurer une part de l’activité. Le parquet agit ainsi comme un pivot de la distribution économique, s’assurant un panel de prestataires tout en garantissant un flux d’affaires stable à ces acteurs privés. C’est le tableau d’un système où la nécessité d’avoir des fournisseurs variés se mue en une structure de répartition où le risque est minimisé pour chacun.

Toutefois, l’État italien a récemment commis quelques infidélités à ses logiciels espions nationaux. Début 2025, les médias Fanpage.it et The Guardian ont révélé que l’État italien aurait utilisé le logiciel espion israélien Graphite, commercialisé par Paragon, pour surveiller des journalistes, des activistes et des personnalités du monde de la banque et de la finance. Ce scandale a donné lieu à un rapport, dans le cadre d’une enquête menée par le Comité Parlementaire pour la Sécurité de la République. Celui-ci montre que le logiciel n’a pas été utilisé par les parquets, mais par les agences de renseignement intérieur et extérieur (AISI, AISE) à partir de 2023. Son usage aurait concerné la collecte d’informations dans des domaines tels que l’immigration clandestine, la recherche de fugitifs, la contrebande d’hydrocarbures, le contre-espionnage, la lutte contre le terrorisme et le crime organisé. Cependant, le contrat signé avec Paragon contenait des clauses interdisant l’utilisation du système contre des individus ou groupes en raison de leur religion, sexe, opinion politique, etc., mais mentionnait également l’interdiction d’utiliser le système contre des journalistes et des activistes des droits humains.

Se développer à l’étranger, mais à quel prix ?

Face au plafonnement des prix en Italie, les entreprises italiennes de l’industrie du spyware n’ont pas d’autres choix que de commercialiser à l’étranger, si elles veulent continuer à se développer économiquement. En principe, l’Italie est signataire des arrangements de Wassenaar, qui prévoit des mesures de limitations des exportations des armements technologiques et des biens technologiques à double usage, dont les logiciels espions font partie. En pratique, la situation est un peu plus complexe qu’il n’y paraît : le pays est régulièrement pointé du doigt, y compris au sein de la communauté européenne, pour la grande opacité de ce marché si spécial ainsi que pour son refus de rendre publiques les informations sur les licences d’exportation pour les technologies de surveillance.

Prenons par exemple le cas de Cy4gate : cette entreprise commercialise plusieurs logiciels (Epeius, D-SINT, Hydra, etc) et a publiquement émis son ambition de concurrencer avec son offre les géants étrangers NSO et Palantir.

Légende : Extrait d’une présentation commerciale de Cy4Gate, publiée en 2021, dans lequel elle expose son positionnement face à la concurrence italienne (RCS, IPS, SIO) et étrangère (Palantir, PEGA, NSO, Ability) du secteur de la cybersurveillance.

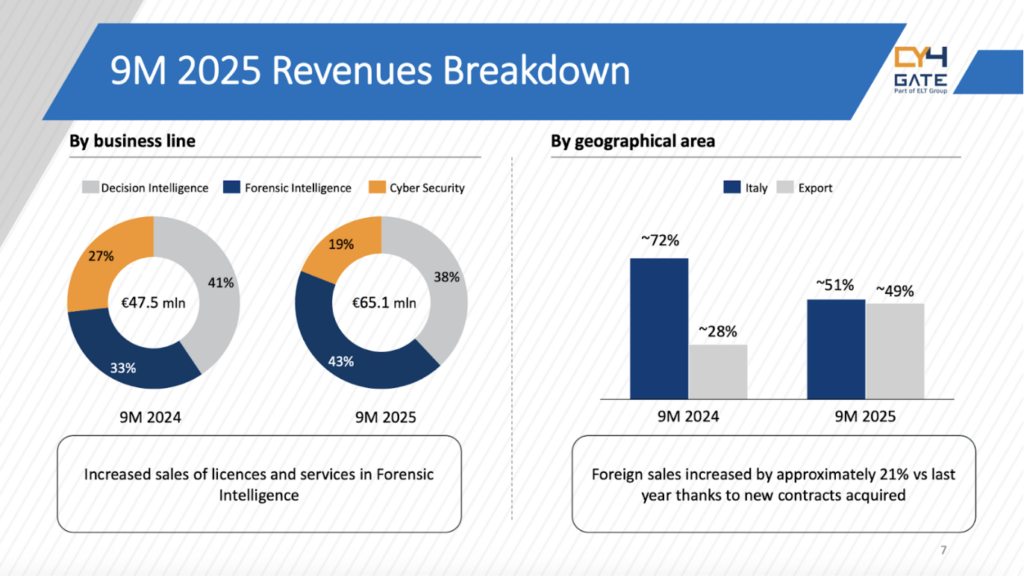

En 2019, 30 % du chiffre d’affaires de l’entreprise était réalisé à l’étranger (pour 7,4 millions d’euros de chiffre d’affaires au total). L’entreprise a présenté sa volonté d’atteindre la parité entre le chiffre d’affaires réalisé au niveau national et celui réalisé à l’étranger. C’est quasiment chose faite aujourd’hui : sur les 9 premiers mois de 2025, 49 % du chiffre d’affaires de Cy4gate a été réalisé à l’étranger. Au 30 septembre 2025, son chiffre d’affaires opérationnel s’élevait à 63,1 millions d’euros, soit une augmentation de 39 % par rapport à la même période en 2024.

Pour atteindre une telle croissance, Cy4gate s’est tourné très tôt vers la commercialisation de ses produits et services à l’étranger. Le bilan financier de 2024 mentionne la France et l’Espagne comme deux marchés stratégiques pour l’entreprise, mais aussi le fait qu’elle ait réussi à conclure un contrat avec une institution européenne. Le document montre aussi qu’elle entretient une présence en Amérique latine, en Asie du Sud-Est et au Moyen-Orient.

Dans une autre enquête pour Irpimedia, le journaliste d’investigation Riccardo Coluccini démontre les liens entretenus par l’entreprise avec les Émirats Arabes Unis, qu’ils soient commerciaux ou via des investissements dans son capital. L’article montre que leur logiciel D-SINT a pu être vendu aux forces de l’ordre émiraties, connues pour ses actions répressives contre les opposants politiques.

Légende : extrait d’une présentation de 2025 qui présente le résultat financier de Cy4gate sur les 9 premiers mois de l’année 2025.

Cy4gate n’est pas la seule entreprise à vendre ses logiciels de surveillance à des régimes autoritaires. En 2015, l’entreprise Hacking Team a subi le coup de l’arroseur arrosé : les hackers ont été hackés et un volume important d’emails exfiltrés ont été publiés sur Wikileaks, révélant les ventes du spyware RCS, aussi connu sous le nom de Da Vinci, au Soudan, Bahreïn, Venezuela, Arabie Saoudite, Kazakhstan, Ouganda, Oman, Panama, Maroc, Turquie, Emirats Arabes Unis, Ouzbékistan, Egypte,etc. Face au scandale, l’entreprise a été rachetée puis a changé de nom. Elle s’appelle aujourd’hui Memento Labs, ce qui ne l’éloigne pas des polémiques. En octobre 2025, une étude de Kaspersky a révélé que Dante, le spyware édité par Memento Labs, avait été détecté sur des cibles en Russie et en Biélorussie. À ce jour, on ne sait pas grand chose sur le commanditaire de ces infections, mais le fonctionnement du spyware a été décortiqué dans un article de Securelist by Kaspersky. Affaire à suivre !

En 2022, RCS Labs est à son tour sous le feu des projecteurs, grâce au travail minutieux de deux chercheurs de LookOut. Justin Albrecht et Paul Shunk ont démontré l’utilisation du spyware Hermit au Kazakhstan et en Syrie. Leur analyse a tiré le rideau sur les activités de l’entreprise et de sa filiale TykeLab, prouvant que même les outils de surveillance les plus dissimulés finissent par être démasqués.

la newsletter

la newsletter

![[Routes de la surveillance] Épisode 4 : Italie, le marché florissant des logiciels espions transalpins](https://incyber.org//wp-content/uploads/2025/12/incyber-news-cyber-investigation-1920x735.png)