- Accueil

- Cybercriminalité

- Attaques DDoS hyper-volumétriques : la menace change d’échelle

Attaques DDoS hyper-volumétriques : la menace change d’échelle

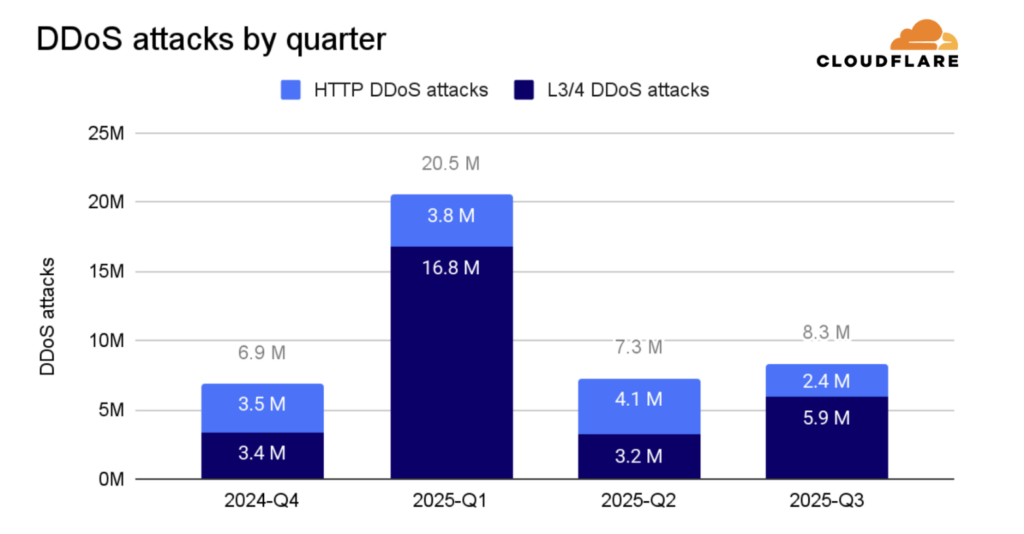

Selon la 23e édition du rapport trimestriel de Cloudflare, publiée au troisième trimestre 2025 et consacrée aux menaces DDoS (Distributed Denial of Service), les attaques en déni de service distribué sont en forte hausse. À la fin du 3e trimestre 2025, Cloudflare avait en effet déjà atténué 36,2 millions d’attaques DDoS, soit 170 % du nombre total d’attaques DDoS sur l’ensemble de l’année 2024. Au cours du troisième trimestre 2025, Cloudflare a géré 8,3 millions d’attaques DDoS, soit une augmentation de 15 % par rapport au trimestre précédent et de 40 % d’une année sur l’autre.

Les attaques DDoS par année et par type © Cloudflare

Deux niveaux d’attaque DDoS : l’infrastructure réseau et le HTTP

Il existe deux types d’attaques DDoS qui agissent à des niveaux différents. Les attaques DDoS réseau cherchent à saturer la connexion Internet en envoyant un très grand volume de données, jusqu’à empêcher tout accès au service, même pour les utilisateurs légitimes. Elles s’inscrivent principalement dans les couches 3 et 4 (L3/4) du modèle OSI, c’est-à-dire la couche réseau et la couche transport. Les attaques DDoS HTTP ciblent quant à elles le fonctionnement du site ou de l’application. Elles envoient des requêtes web qui semblent normales, mais en trop grande quantité, jusqu’à épuiser les ressources du serveur. Elles se situent principalement en couche 7 du modèle OSI, là où s’exécutent les logiques métiers. Dans le premier cas, le service devient inaccessible parce que le réseau est saturé. Dans le second, il devient indisponible parce que l’application ne peut plus répondre.

Au 3e trimestre 2025, les attaques DDoS sur la couche réseau ont représenté 71 % de l’ensemble des attaques DDoS gérées par Cloudflare, soit 5,9 millions d’incidents. Leur volume a fortement progressé, avec une hausse de 87 % par rapport au trimestre précédent et de 95 % sur un an. À l’inverse, les attaques DDoS HTTP, qui comptaient pour 29 % des attaques sur la période, soit 2,4 millions d’événements, ont reculé. Elles enregistrent une baisse de 41 % en comparaison trimestrielle et de 17 % par rapport à l’année précédente, traduisant un rééquilibrage temporaire de la menace en faveur des attaques ciblant directement les infrastructures réseau.

Les attaques DDoS par trimestre et par type © Cloudflare

Autre caractéristique majeure des attaques DDoS hyper-volumétriques : leur temporalité. Contrairement à d’autres scénarios, elles ne s’annoncent pas, surgissent brutalement et atteignent leur pic en quelques secondes, avant de disparaître après une période comprise entre une et dix minutes. « Il n’existe aucun signal faible détectable en amont. Pendant des semaines, voire des mois, il peut ne rien se passer avant qu’une attaque d’une très grosse ampleur ne survienne », déclare Bruno Caille, General Manager France de Cloudflare. Cette brièveté constitue un défi opérationnel majeur. Dans ce laps de temps très court, toute intervention humaine devient en effet marginale, ce qui impose des mécanismes de défense entièrement automatisés, capables de réagir sans délai.

Aisuru, un botnet DDoS qui s’appuie sur 1 à 4 millions d’appareils « zombies »

Pour expliquer la très forte progression des attaques DDoS dans le monde, la première raison avancée par Cloudflare tient à l’évolution du modèle économique de ces opérations. « L’accès aux moyens techniques nécessaires s’est considérablement démocratisé, tout comme les capacités d’automatisation. Cela permet à un nombre toujours plus élevé d’acteurs malveillants de passer à l’action », complète Bruno Caille. Il convient aussi de replacer ces évolutions dans un contexte géopolitique de plus en plus tendu. « Ce contexte est marqué par le retour de rapports de force assumés par certaines grandes puissances. Cette logique de confrontation favorise des stratégies de déstabilisation visant aussi bien des États que des acteurs économiques, avec la capacité de mobiliser des moyens importants pour atteindre ces objectifs », note Bruno Caille.

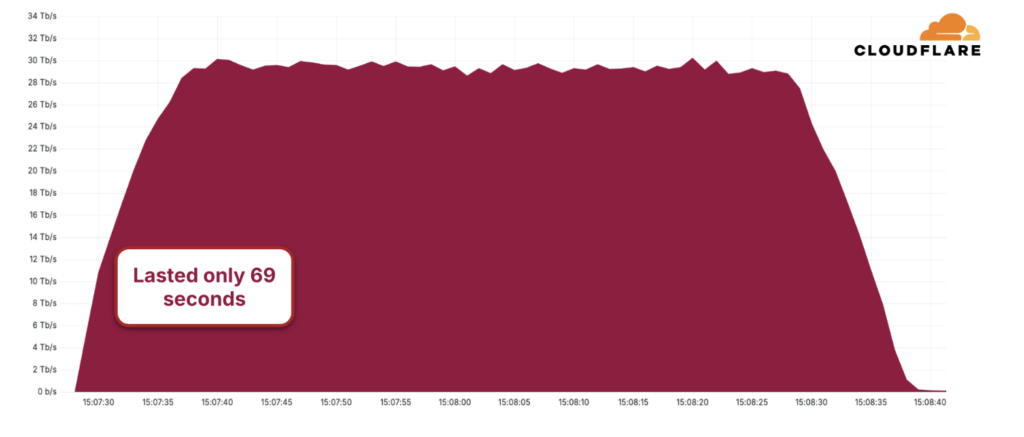

Le troisième trimestre 2025 a ainsi été marqué par les agissements d’Aisuru, un botnet DDoS hyper-volumétrique capable de lancer des attaques extrêmement courtes, mais très intenses. Aisuru s’appuie en effet sur un très grand nombre (entre 1 et 4 millions à travers le monde) d’équipements connectés compromis (routeurs, caméras IP, enregistreurs vidéo numériques,etc.). Une fois infectés, ces appareils se transforment en « zombies » pilotés à distance au service des cybercriminels. Le nombre des attaques émanant d’Aisuru a bondi de 54 % par rapport au trimestre précédent, avec une moyenne de 14 attaques volumétriques par jour. Leur puissance a régulièrement dépassé le térabit par seconde (Tb/s) et le milliard de paquets par seconde (Gp/s). Une attaque a même culminé à 29,7 Tb/s et 14,1 Gp/s. Lors de cette opération, qualifiée de « carpet bombing » (tapis de bombes), Aisuru a ciblé en moyenne 15 000 ports de destination par seconde, pendant 69 secondes, ce qui a constitué un record absolu pour ce type d’opération.

Les caractéristiques de l’attaque record enregistrée par Cloudflare

(29,7 Tb/s et 14,1 Gp/s) © Cloudflare

Des cibles choisies pour leur effet de levier

Les attaques DDoS hyper-volumétriques ne ciblent pas des organisations au hasard. Elles visent prioritairement des acteurs dont la défaillance provoque un effet systémique. « Si vous faites tomber un opérateur, vous faites tomber beaucoup de monde derrière », résume Bruno Caille. Cette logique concerne notamment les télécoms, les services publics et les acteurs logistiques.

L’exemple de La Poste, attaquée à la fin du mois de décembre 2025, illustre cette stratégie. Le 22 décembre 2025, La Poste et La Banque Postale ont en effet été touchées par une attaque DDoS de grande envergure. L’attaque a provoqué l’indisponibilité de plusieurs services en ligne, dont le site institutionnel, le suivi des colis et certains services bancaires numériques. Les opérations physiques de distribution ont été globalement maintenues, mais l’impact économique et opérationnel a été significatif en raison de la période de forte activité. L’attaque, revendiquée par un groupe prorusse, n’a pas entraîné de vol de données connu.

« L’attaque n’a pas visé le site public, mais des composants techniques internes, en particulier des serveurs et API assurant les échanges entre applications. Ce ciblage a perturbé les flux internes nécessaires aux commandes et aux transactions, rendant des services critiques indisponibles. Ce choix révèle un repérage préalable et une bonne connaissance de l’architecture interne, ainsi qu’un niveau de protection probablement inférieur à celui des sites exposés au public, comme le suggère le délai de rétablissement », analyse Benoit Grünemwald, Directeur des affaires publiques d’ESET.

L’infrastructure DNS comme cible potentielle des attaques DDoS

Pour Stéphane Bortzmeyer, Architecte réseaux et systèmes à l’AFNIC (Association française pour le nommage Internet en coopération), les attaques DDoS sont un phénomène durable, intrinsèque au fonctionnement d’Internet. Il insiste sur l’absence de solution universelle, en particulier face aux attaques hyper-volumétriques, où la capacité brute reste déterminante. « Le recours à de grands fournisseurs de protection est techniquement efficace, mais pose un problème stratégique majeur. Nous pouvons comparer cette situation à une logique féodale, où la sécurité repose sur quelques acteurs dominants, au prix d’une dépendance forte. Cette dépendance est particulièrement problématique pour les petites structures, ONG ou associations, qui n’ont pas d’alternative crédible. Il faut également souligner le risque politique lié à cette concentration, notamment lorsque les acteurs de protection sont soumis à des juridictions étrangères », détaille-t-il.

Stéphane Bortzmeyer met également en lumière le DNS comme cible stratégique souvent négligée. « Si la majorité des attaquants se concentrent sur les sites web, certains comprennent qu’une attaque contre l’infrastructure DNS peut provoquer des dégâts beaucoup plus larges. Même si elles restent moins fréquentes, des attaques ont déjà visé des serveurs faisant autorité », analyse-t-il. Heureusement, le déploiement massif de l’anycast a profondément transformé la résilience du DNS mondial. « Cette technique permet de répartir la charge sur de nombreuses instances physiques répondant à la même adresse IP. Tous les serveurs racines et la quasi-totalité des TLD (les .fr, .de, .uk par exemple) utilisent désormais ce modèle », note-t-il. Il cite l’exemple du .fr, dont les serveurs de noms donnent l’illusion d’un petit nombre d’instances alors qu’ils reposent en réalité sur des centaines de machines réparties mondialement.

Au-delà des volumes, Stéphane Bortzmeyer alerte sur des attaques beaucoup plus discrètes, mais tout aussi redoutables, reposant sur des failles logicielles. « Certaines vulnérabilités permettent de faire tomber un serveur avec un seul paquet spécialement conçu. C’est particulièrement dangereux quand une entreprise ou une organisation pratique la monoculture logicielle, sans réelle diversité dans ses environnements techniques. Ce scénario, déjà observé par le passé, pourrait provoquer des pannes massives sans nécessiter de moyens importants, surtout si les correctifs ne sont pas appliqués rapidement », conclut-il.

la newsletter

la newsletter