- Accueil

- Actualités

Actualités

17.03.26 Cyber +

Le Canada veut faciliter l’accès des forces de l’ordre aux données numériques

Lire

01

MIN

17.03.26 Cyber stabilité

De la théorie à la pratique, le laboratoire cyber de l’OTAN à Tallinn

Lire

10

MIN

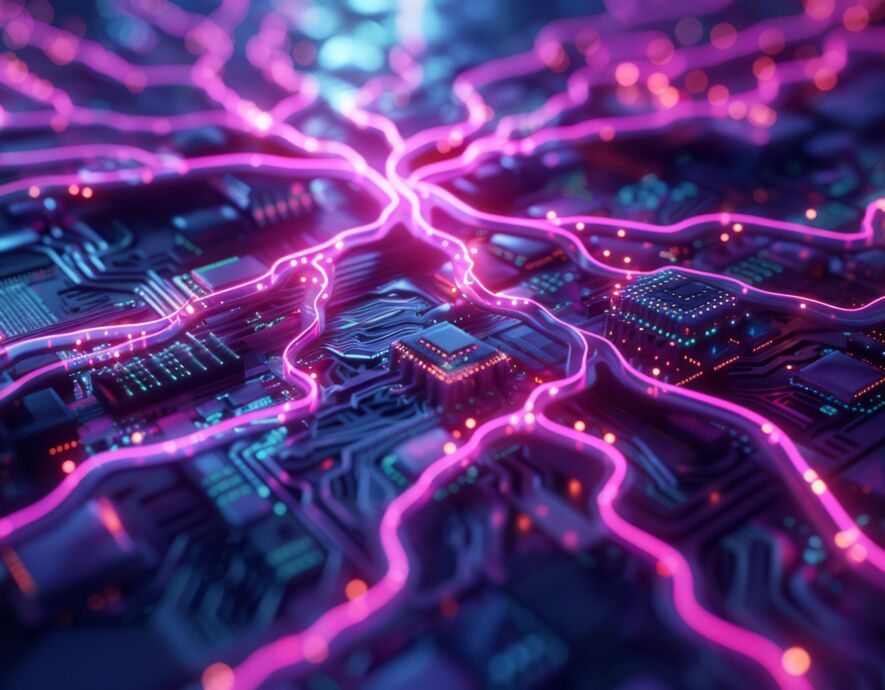

16.03.26 Cybersécurité

De l’énergie aux télécoms, la cybersécurité comme relais de croissance

Lire

06

MIN

13.03.26 Transformation numérique

Isabelle Hilali, l’art de tenir le cap quand tout accélère

Lire

06

MIN

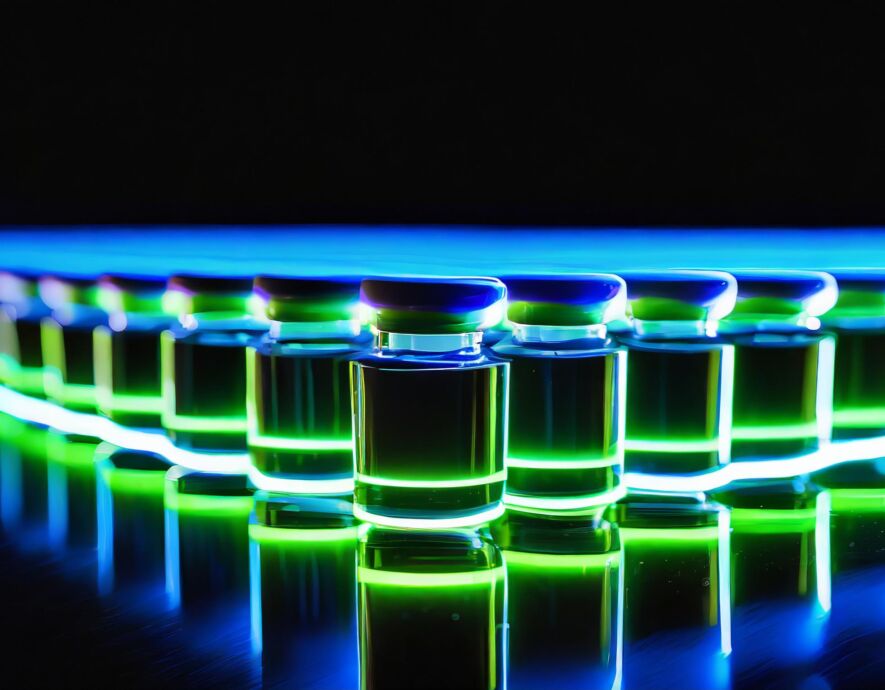

![Image [PODCAST] Construire un marché cyber souverain et de confiance en Europe : du discours à l’exécution](https://incyber.org//wp-content/uploads/2024/03/adobestock-749446930-885x690.jpeg)