![[Réseaux industriels :] les protéger est une priorité absolue](https://incyber.org//wp-content/uploads/2024/03/incyber-news-cybersecurite-cybersecurity-mechanics-industry-2160x735.jpg)

- Accueil

- Industrie et OT

- Réseaux industriels : les protéger est une priorité absolue

Réseaux industriels : les protéger est une priorité absolue

Transport d’électricité, transport et stockage de gaz, transport et traitement de l’eau, réseaux ferroviaires, trains et métros, réseaux téléphoniques, mobiles et fixes : les réseaux industriels concernés par ces cyber-risques sont nombreux. Étant gérés par des logiciels de type SCADA (Supervisory Control And Data Acquisition), ces réseaux utilisent souvent des solutions informatiques anciennes (OS, bases de données, réseaux) et les mises à jour de sécurité sont soit impossibles soit très difficiles.

Des cyber-risques majeurs et prouvés

Les cyberattaques contre ces réseaux physiques peuvent provoquer des morts d’homme et mettre en péril l’économie des pays attaqués. Ce sont le plus souvent des attaques étatiques. Le malware OT cosmicenergy, visant les réseaux électriques, en est un exemple. Pendant cinq années, les réseaux américains ont en effet été infiltrés par des pirates informatiques chinois.

Combien de réseaux européens de ce type sont déjà infiltrés ? Nul ne le sait mais il est probable que certains d’entre eux sont déjà infectés, en mode dormant. Les cybercriminels peuvent à tout moment déclencher des attaques meurtrières.

Les tensions internationales en forte croissance augmentent les tentatives d’infiltration de ces réseaux industriels. Les protéger devient, plus que jamais, une priorité.

Quelques exemples récents le prouvent : l’attaque menée depuis mai 2023 par la Russie sur un réseau de télécoms en Ukraine. Les attaques attribuées aux Iraniens et aux Chinois sur les réseaux américains de transport d’eau, en mars 2024.

Une démarche innovante pour se protéger : construire un jumeau numérique

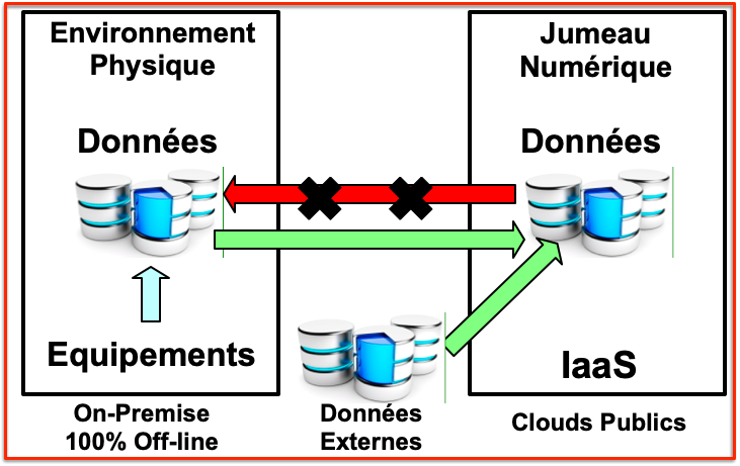

Le principe du jumeau numérique est simple : il s’agit de construire une image numérique d’une installation physique. Ce schéma en présente les principaux composants.

La seule manière efficace de protéger ces installations physiques contre des cyberattaques est de les déconnecter à 100% d’Internet et du cloud. Une seule porte d’entrée ouverte suffit pour créer un risque majeur. Elles doivent donc impérativement être « on premise », sur des infrastructures numériques, serveurs, réseaux et objets d’accès qui n’ont aucun lien vers le monde extérieur.

Des équipements industriels, tels que capteurs de pression, de vitesse, de vibration envoient les mesures dans des bases de données. Pour répondre à ce défi de sécurité, les entreprises construisent un jumeau numérique des installations physiques. Cela leur permet de travailler sans risquer une intrusion sur réseau physique.

Comment fonctionne ce jumeau numérique ?

- Il est construit dans un cloud public pour avoir accès à toute la puissance de calcul et de stockage nécessaire.

- La flèche verte indique que l’on recopie 100% des données venant de l’environnement physique dans une autre base de données créée dans le cloud public.

- La flèche rouge montre qu’il est impératif d’interdire tout retour d’information depuis le jumeau numérique vers l’informatique On Premise.

- Le jumeau numérique peut aussi recevoir aussi les données externes dont on a besoin pour gérer efficacement les installations physiques : météo, demandes des clients et des fournisseurs etc.

- Les personnes en charge de la gestion des infrastructures industrielles reçoivent des ordres d’action depuis des écrans du jumeau numérique. Elles les exécutent ensuite dans les installations industrielles, en utilisant d’autres écrans qui sont uniquement reliés aux installations industrielles, pour éviter tout risque de transfert de données entre ces deux mondes

Solution française

Pour bâtir ce jumeau, la France sort son épingle du jeu avec l’entreprise Teréga. Cette dernière gère une infrastructure d’environ 5 000 km de tuyaux de transport de gaz dans le sud du pays, à l’instar de GRTGaz dans le reste du territoire. Cette infrastructure de transport est complétée par des capacités de stockage parmi les plus importantes de l’Hexagone.

Teréga souhaitait construire un jumeau numérique mais rencontrait une difficulté : comment éviter que la connexion permettant le transport des données vers le cloud public ne puisse pas être utilisée comme voie retour pour entrer sur le réseau physique ?

Les équipes internes de Teréga ont imaginé et breveté une diode numérique, Indabox, qui interdit physiquement le mouvement d’électrons du jumeau numérique vers l’installation industrielle. Indabox permet le transfert des données vers le cloud public mais interdit électroniquement le retour de données vers l’infrastructure industrielle.

Si le jumeau numérique était victime d’une cyberattaque, cela ne concernerait que les données. Les infrastructures physiques resteraient protégées. Teréga utilise en interne un jumeau numérique construit avec Indabox depuis plus de 4 années. Voir une entreprise industrielle se transformer en éditeur de logiciel métier est peu fréquent. J’espère que c’est une démarche qui va se généraliser.

Une France du numérique qui gagne, qui innove et qui est à l’offensive, cela fait chaud au cœur.

la newsletter

la newsletter