- Accueil

- Articles

Articles

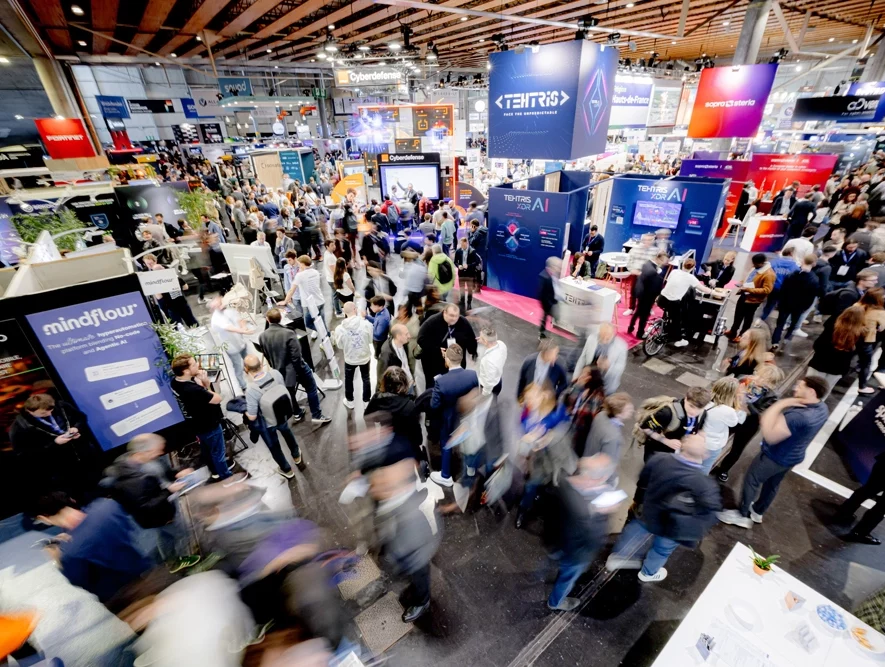

20.10.25 Cybersécurité

Réserve européenne de cybersécurité : l’Union se dote d’un bouclier commun

Lire

06

MIN

19.10.25 Cybercriminalité

Fermes à trolls : les mercenaires de la désinformation en ligne ?

Lire

08

MIN

13.10.25 Cybersécurité

Cybersécurité : le secteur aérien européen appelé à muscler sa défense

Lire

06

MIN

10.10.25 Souveraineté numérique

Open source : construire l’Europe numérique par l’ouverture

Lire

10

MIN

09.10.25 Souveraineté numérique

Libertés menacées tous azimuts, la sinistre dérive de l’UE

Lire

17

MIN

07.10.25 Cybersécurité

Comment (réellement) sensibiliser les collaborateurs aux risques cyber

Lire

10

MIN

30.09.25 Cyber stabilité

Quand l’intégration SaaS à SaaS devient le maillon faible des entreprises

Lire

09

MIN

![Image [Réserve européenne de cybersécurité] : l’Union se dote d’un bouclier commun](https://incyber.org//wp-content/uploads/2024/09/incyber-news-cybersecurite-cybersecurity-city-ville-discover-2-2024-885x690.jpg)